куки и кеши что это

Что такое кеш и cookie, как влияет на браузер?

Для неопытных пользователей термины cash и cookies звучат почти, как эльфийский язык. В статьях по оптимизации работы компьютера советуют периодически делать очистку кеша. Слово “куки” встречается на каждом сайте, где есть формы для заполнения. С 2017 году все ресурсы, использующие эту функцию, обязаны уведомлять пользователей о ее наличии. Мошенники могут получить доступ к данным на компьютере с помощью вирусов, поэтому необходимо своевременно удалять лишнюю информацию.

Что такое КЕШ и cookies

Cash — это место на HDD и SSD, где хранятся временные данные. К ним относятся текст, видео, фото и другие компоненты сайтов. Функция нужна для ускорения серфинга в сети. Компьютеру не приходится скачивать страницу каждый раз заново. Системе достаточно загрузить информацию из созданных ранее резервных копий. Папка с данными, как правило, находится на диске C. Общий вес файлов зависит от активности пользователя. Если на браузере открывается всего пара сайтов в месяц, папка не занимает больше 100 мегабайт. Однако при постоянном серфинге в интернете ее размеры могут увеличиться до нескольких гигабайт.

В cookies попадает вся информация, которую пользователь вписывает в формы отправки на сайтах: логины, email, пароли, ФИО, номера телефонов, адреса, индексы и другие данные, которые могут потребоваться для регистрации. Функция куки экономит время владельцев компьютеров: им не потребуется повторно вводить информацию. Когда в браузере открывается форма с полями, которые были заполнены ранее, система сама предлагает подходящие варианты.

Зачем чистить cash и куки

Первая причина для очистки файлов — защита личной информации от взлома. Когда на компьютер пропадают боты и трояны, они начинают анализ данных, которые сохранены в системе. Папки с кэшем и cookies отправляются владельцу вредоносного софта. Так он за секунду получает доступ ко всем личным данным. Поэтому периодическая очистка временных файлов — лучшая защита от вреда, который могут причинить мошенники.

Вторая причина для систематического сброса данных менее серьезна. Когда сайт обновляет контент, он может неправильно отображаться у пользователей из сохраненных кэшем копий. Чтобы увидеть актуальную страницу, владельцу ПК придется несколько раз ее открыть. Такая же проблема может возникнуть в онлайн играх и приложениях, которые записывают данные для ускорения загрузки.

Временные файлы сохраняют почти все программы. К ним относятся даже Microsoft Word и приложения социальных сетей.

Как удалить временные данные

Есть несколько способов избавиться от кэша и файлов cookies. Чаще используют только 3 метода:

Чтобы выбрать способ, нужно понять, каким должен быть итоговый результат. Если пользователь хочет сохранить данные всех программ, а очистка нужна только для обновления контента на странице в интернете, можно ограничиться очисткой кэша браузеров. Когда на основном диске C заканчивается место, требуется полная оптимизация системы с удалением временных файлов.

Как избавиться от cash в браузере

Порядок действий зависит от используемой программы. Почти во всех инструментах серфинга по интернету удаление кэша осуществляется через настройки. Например, чтобы найти нужный раздел в Google Chrome, необходимо:

Порядок действий работает почти для всех браузеров, однако комбинация кнопок для автоматического запуска функции очистки может отличаться.

Удаление всех временных файлов с ПК

Если необходимо за один раз очистить данные нескольких программ, проще это сделать через параметры Windows. Нужно открыть меню с помощью кнопки “Пуск” и нажать на иконку в виде гайки. В строке поиска открывшегося окна ввести запрос “Хранилище”. Система покажет, сколько информации хранится на каждом разделе жесткого диска. Далее порядок действий зависит от сортировки данных на конкретном компьютере. Если пользователь ничего не менял в настройках, кэш сохраняется на диске C. Нужно выбрать из списка этот раздел, чтобы система начала автоматическое сканирование информации, хранящейся на нем.

В полученных результатах выбрать пункт “Временные файлы“. Для запуска очистики убрать все лишние галочки. Они должны стоять только на разделах: “Временные файлы”, “Временные файлы интернета” и “Кэш построителя текстуры Direct X”. Чтобы запустить очистку, нажать на кнопку “Удалить файлы”.

Сторонние утилиты

Скачав дополнительный софт, пользователь может настроить автоматическую очистку кэша и файлов cookies. Для этих целей подходит программа CCleaner. Она способна оптимизировать систему, оповещать о давно неиспользуемых приложениях, очищать остаточные файлы удаленных программ. В ее функции входит и периодическая очистка кэша и файлов cookies. Изначально это дополнение не активировано, но его можно включить, выбрав соответствующий пункт в настройках.

Сохранение временных данных способно облегчить жизнь пользователям. Однако, когда их скапливается слишком много, они заметно затрудняют работу компьютера. Недостаток встроенной памяти сказывается на скорости обработки процессов и возможности устанавливать новые программы. Чтобы кэш и cookies не доставляли неудобств, достаточно их вовремя удалять. Справиться с этим способен любой пользователь, даже если он только начал осваивать работу с ПК.

Как удалить куки и очистить кэш

Вам наверняка встречалось слово «куки» (на английском оно пишется вот так – cookies), но Вы могли и не понять, что это такое. Давайте попытаемся разобраться.

Куки – это текстовый файлик, который записывается в браузер после посещения сайта. В нем хранится информация данных входа на сайт, настройках сайта и статистика посещений. Для ускорения передачи данных от компьютера пользователя на сайт ваш браузер отправляет сайту хранящийся файл cookies.

Периодически браузер удаляет эти файлы, но иногда требуется удалять такие файлы самостоятельно, т.е. очистить кэш в браузере и удалить куки-файлы.

Инструкция

Разберем этапы, проводимые для очистки cookies, на примерах популярных Интернет-браузеров.

Как удалить куки и очистить кэш в Мозиле

Если у Вас «Mozilla FireFox» сделайте следующее:

Как удалить куки и очистить кэш в браузере Internet Explorer

Если Вы поклонник «Internet Explorer», то проделайте нижеследующее:

Как удалить куки и очистить кэш в Опере

Для норвежского браузера «Opera» сделайте так:

Как удалить куки и очистить кэш в Гугл Хроме

Для браузера «Chrome» от Google сделайте так:

Как удалить куки и очистить кэш в Яндекс браузере

Для браузера «Яндекс» сделайте так:

Дополнительная справочная информация

Куки – это безобидные текстовые данные, которые не в состоянии выполнять самостоятельно каких-либо действий. Они не являются вирусами или шпионами, а большинство браузеров позволяют пользователям самостоятельно выбирать — принимать эти файлы или нет. Так же следует помнить, что на данных куков основывается оформление многих интернет-сайтов.

Городской психолого-педагогический центр

Департамента образования города Москвы

Инструменты пользователя

Инструменты сайта

Содержание

Как очистить кэш и куки браузеров

Кеш (cache) представляет собой копии веб-страниц, которые Вы просмотрели. Если повторно заходить на сайт, тогда его загрузка происходит не из интернета, а с жесткого диска, где хранятся временные файлы. Это ускоряет работу браузера.

Однако, со временем накапливается достаточно большое количество временных файлов, браузер начинает «тормозить», работать более медленно. Пользователь может не обнаружить обновление дизайна страницы, потому что его браузер будет подгружать её из своего кэша, а не новые элементы с сервера. Также может изменится и содержимое куков. Сайт при этом может показывать неверную информацию. Чтобы избежать эти проблемы, нужна очистка браузеров. Это совсем не сложно.

Если вкратце

| Название браузера | Способ очистки |

|---|---|

| Google Chrome | Кнопка «Меню» (3 полоски в правом углу) — раздел «Инструменты» — команда «Удаление данных о просмотренных страницах». Предварительно выбираем период. Для ускоренного доступа используем сочетание клавиш Ctrl+Shift+Delete. |

| Mozilla FireFox | «Меню» — «Инструменты» — «Настройки». Выбираем в этом окне вкладку «Приватность». Кликаем «Очистить вашу недавнюю историю». Затем выпадающее меню «Подробности». Выбор периода и списка для удаления и нажатие — «Очистить сейчас». Для ускоренного доступа используем сочетание Ctrl+Shift+Delete. |

| Opera | «Меню» браузера (кнопка слева вверху) – «Настройки» — «Удалить личные данные». Из появившегося выбираем пункты для удаления. Нажмите кнопку «Удалить». Для ускоренного доступа используем набор клавиш Ctrl+Shift+Delete. |

| Yandex | Кнопка «Меню» (шестеренка) – «Инструменты» — «Удаление данных о просмотренных страницах». Выбираем в окне файлы для удаления и кнопка «Удалить». Быстрый доступ к «Очистке истории» через набор: Ctrl+Shift+Delete. |

| Microsoft Edge | В правом верхнем углу значок «три горизонтальные точки» – «Параметры» – «Очистить данные браузера». Выбираем параметры и нажимаем «Очистить данные браузера». Для ускоренного доступа используем сочетание Ctrl+Shift+Delete. |

| Internet Explorer | «Свойства» (на верхней панели) – «Удалить журнал обозревателя» — «Удаление истории обзора». Предусмотрено удаление данных как по отдельности, так сразу все через команду «Удалить все». Затем подтверждаем действия в этом же окне. Быстрый доступ через сочетание: Ctrl+Shift+Delete. |

| Safari | «Меню» (шестеренка, верхний угол) – «Настройки» — «Конфиденциальность». Здесь настраивается блокировка куки. Можно закрыть доступ рекламодателям и третьим лицам. Или они удаляются. Предусмотрено ограничение, разрешение или доступ сайтам к данным о местоположении ПК. В «Ограничении доступа веб-сайтов к службам геолокации» переводим кнопку радио в нужное положение. Для удаления всех ненужных данных одной командой, нажимаем «Удалить все данные веб-сайтов» подтвердив ее операцией «Удалить сейчас». Для удаления всех данных, оставшихся от одного или группы сайтов, нажмите «Подробнее». Выбираете ресурс, чьи данные хотите удалить. Жмете «Удалить». Кэш очищается также набором клавиш: Ctrl+Alt+E. |

Google Chrome

Чистка браузера Google Chrome, самого популярного браузера, должна исправить мелкие ошибки и ускорить его работу. Итак, начнём.

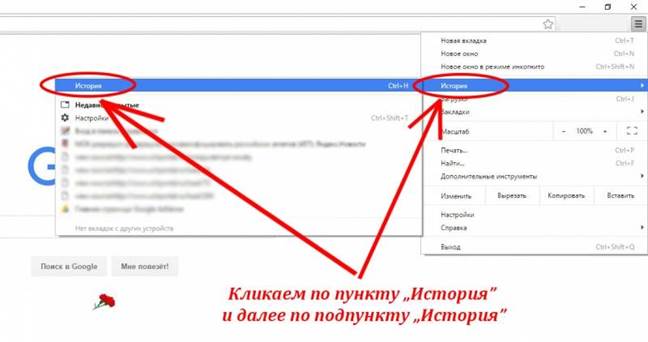

Шаг 1. Нажимаем на кнопку «Настройка и управление», расположенную в правом верхнем углу браузера Google Chrome.

(Или нажмите на клавиатуре комбинацию клавиш Ctrl + H. Вы сразу перейдете к шагу 4 с помощью этой комбинации. Это же можно сделать с помощью сочетания клавиш Ctrl + Shift + Del.)

Шаг 2. В выпадающем меню выбираем пункт «История», а в нем подпункт «История».

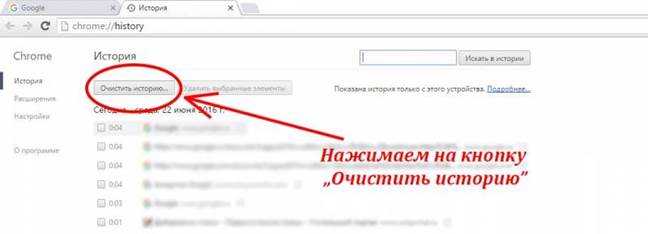

Шаг 3. Нажмите на кнопку «Очистить историю»

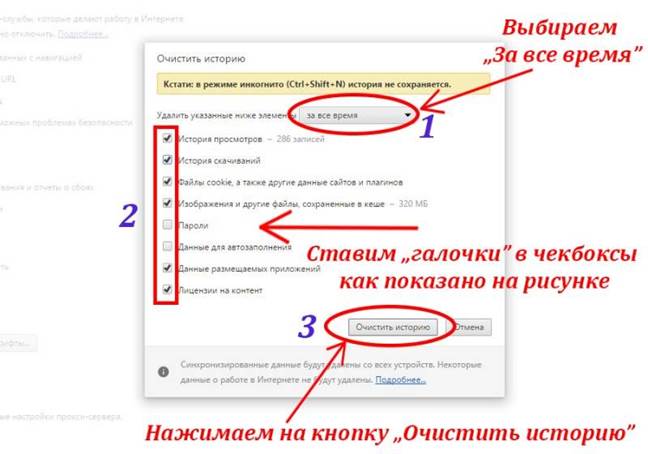

Шаг 4. У Вас появится окошко, в котором нужно ставить галочки в чекбоксы точно так, как показано на картинке ниже. Обратите внимание, что не нужно ставить галочку в поле «Пароли» и в поле «Данные для автозаполнения». Так Ваши сохраненные пароли не удаляться. После чистки браузера нужно будет войти на сайты заново, уже с сохраненными паролями.

Шаг 5. Нажимаем на кнопку «Очистить историю». Готово. Мы выполнили очистку кукис и кэша браузера Google Chrome.

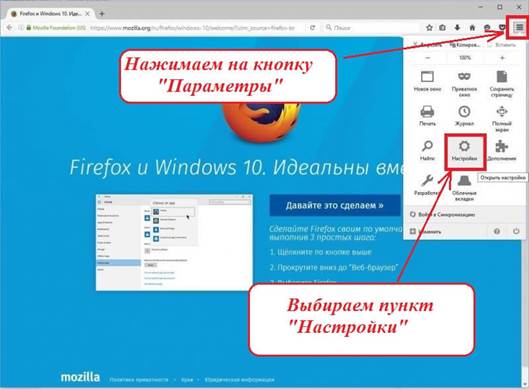

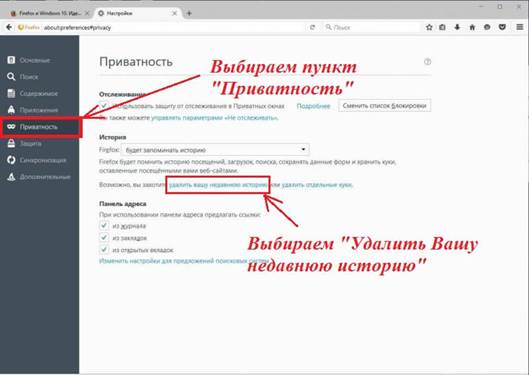

Mozilla Firefox

Шаг 1. Открываем браузер. В правом верхнем углу нажимаем на значок с тремя горизонтальными полосками (пункт «Параметры») и в выпадающем меню выбираем пункт «Настройки» (Можно также нажать на клавиатуре комбинацию клавиш Ctrl + Shift + Del.)

Шаг 2. В появившемся окне выбираем слева пункт меню «Приватность» и далее нажимаем на ссылку «Удалить Вашу недавнюю историю»

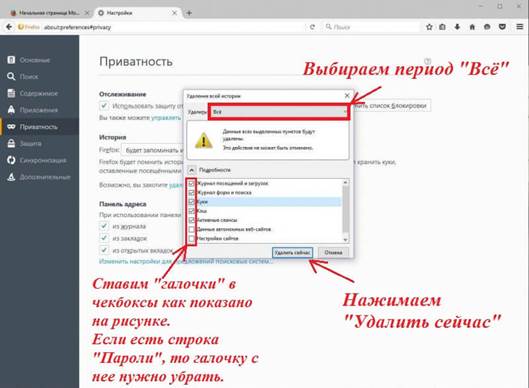

Шаг 3. Появится окно, в котором в первой строке можно выбрать период за который Вы хотите почистить браузер. Нужно выбрать пункт «Всё», то есть за весь период использования. Ставим отметки (галочки) в чекбоксы как показано на рисунке. И нажимаем на кнопку «Удалить сейчас».

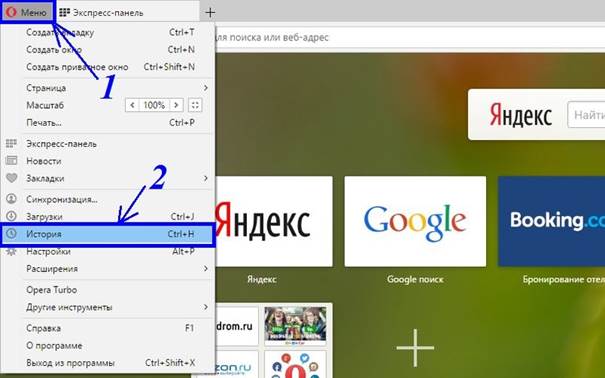

Opera

Шаг 1. Открываем Opera. Нажимаем на кнопку «Меню» в левом верхнем углу браузера. В меню выбираем пункт «История». (Или нажимаем на клавиатуре комбинацию клавиш Ctrl + H. Вы сразу перейдете к шагу 2 с помощью этой комбинации. Это же можно сделать с помощью сочетания клавиш Ctrl + Shift + Del.)

Шаг 2. В правом верхнем углу находим кнопку «Очистить историю». Нажимаем на неё.

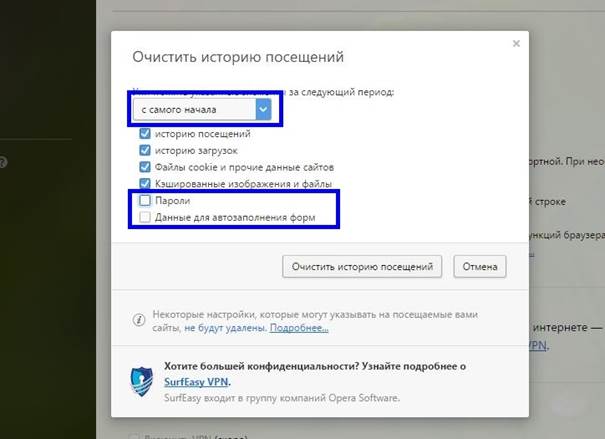

Шаг 3. В появившемся окне выбираем период «С самого начала». Снимаем «галочку» с пункта «Пароли», чтобы не пришлось заново вводить сохранённые пароли. Нажимаем на кнопку «Очистить историю посещений»

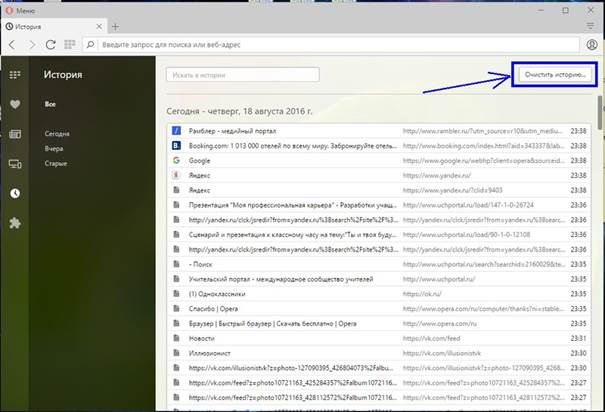

Яндекс Браузер

Яндекс Браузер весьма популярен в России. По популярности он стоит на 2-м месте после Google Chrome, поэтому данная инструкция будет не лишней.

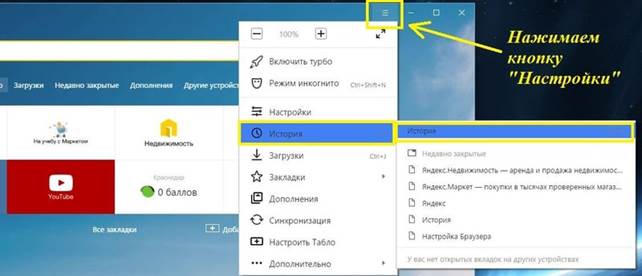

Шаг 1. Открываем Яндекс браузер. Смотрим в его правый верхний угол и находим кнопку «Настройки» (см. картинку ниже). В нем выбираем пункт «История», а в пункте история выбираем подпункт «История». Ну или просто нажимаем комбинацию клавиш Ctrl+H или Ctrl + Shift + Del и переходим к шагу 2.

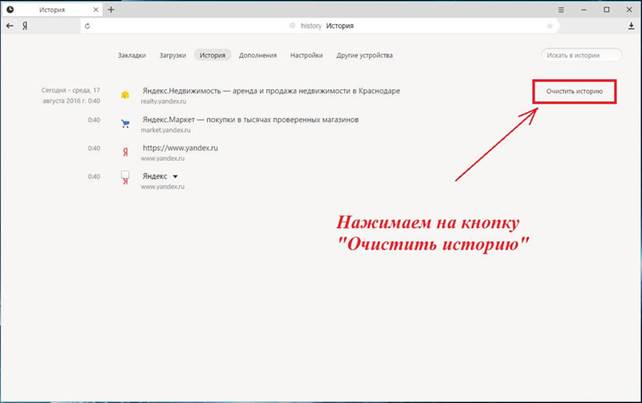

Шаг 2. Нажимаем на кнопку «Очистить историю».

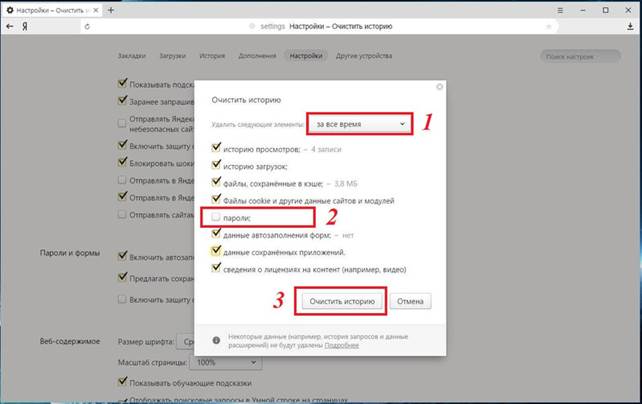

Шаг 3. В появившемся диалоговом окне в строке «Удалить следующие элементы» выбираем «За всё время». Ставим галочки (отметки) везде, кроме поля «Пароли» для того, чтобы не вводить пароли заново и чтобы они сохранились в браузере. И нажимаем на кнопку «Очистить историю».

Microsoft Edge

Итак, начинаем чистить куки и кэш в браузере Microsoft Edge

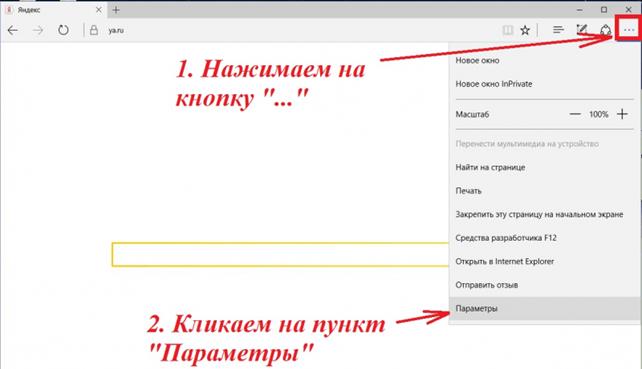

Шаг 1. Открываем браузер Microsoft Edge. Нажимаем в правом верхнем углу браузера на значок «три горизонтальные точки» и в появившемся выпадающем меню внизу выбираем пункт «Параметры».

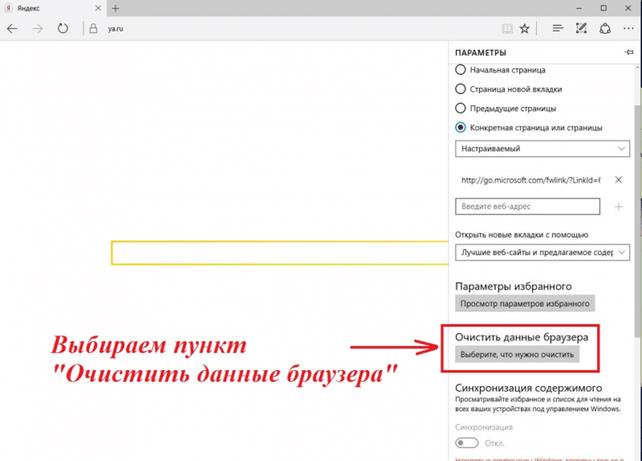

Шаг 2. Двигаемся дальше. У Вас на экране появится меню параметров. Выбираем в нем пункт «Очистить данные браузера».

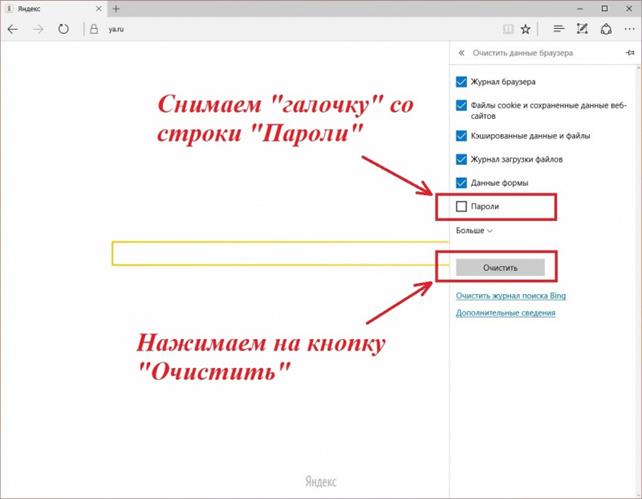

Шаг 3. Далее обязательно снимаем «галочку» с пункта «Пароли» и нажимаем на кнопку «Очистить».

Вот, собственно, и всё! Успехов Вам!

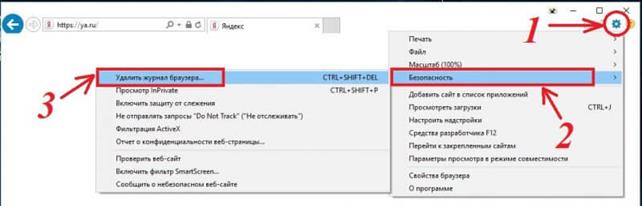

Internet Explorer

При всех своих недостатках, браузер Internet Explorer до сих пор используется.

Шаг 2. У Вас на экране появится окно «Удаление истории обзора» В нем поставьте «галочки» во все строки, кроме строки «Пароли», чтобы не вводить потом пароли заново. И нажимайте на кнопку «Удалить».

«Осторожно, печеньки!»: советы начинающим тестировщикам в сфере безопасности

Привет, меня зовут Вика Бегенчева, я QA-инженер в Redmadrobot. Я расскажу, как злоумышленники крадут наши данные, и что можно сделать, чтобы от этого защититься.

Термин «тестирование безопасности» звучит довольно серьёзно. Многие боятся погружаться в эту тему, думая, что их ждут непроходимые дебри из непонятных слов, сложной литературы и загадочных аббревиатур. Я разберу основы тестирования безопасности и вы убедитесь, что на самом деле это просто и интересно.

Статья написана для начинающих тестировщиков безопасности и тех, кому непонятно, что за «фрукты» эти хакеры и чем они там занимаются. Мы рассмотрим примеры самых частых уязвимостей и постараемся разобраться, как грамотно проверить проект на слабые места и сформировать у себя образ мышления, который в дальнейшем станет вашим верным помощником в тестировании.

Что хранят cookie

Допустим, мы зашли на сайт интернет-магазина ошейников для собак и выбрали французский язык (почему бы и нет). Добавили в корзину пару шлеек и поводок. Что будет, если мы закроем вкладку и зайдём на сайт снова? Всё останется прежним: интерфейс на французском и три товара в корзине. Магия? Нет, cookie.

Cookie — один из инструментов, который формирует так называемый фингерпринт каждого пользователя в сети. Его можно сравнить с «отпечатком пальца», по которому можно узнать, что за человек покупает ошейник для собаки.

На вашем устройстве есть текстовый файл, в котором содержится различная информация о пользователе для каждого сайта — cookie. Она хранится для разных целей, в том числе и для удобства пользования сайтом. Cookie бывают временные (cookie-сессии) и постоянные. Давайте взглянем на них поближе.

Открываем панель разработчика в Chrome и переходим на рандомную статью на «Хабре». Во вкладке Network находим первый запрос, и в хедерах видим как проставляются cookie:

И в респонсе (ответе) видим cookie:

Set-Cookie: fl=ru; expires=Fri, 25-Feb-2022 08:33:31 GMT; Max-Age=31536000; path=/

Тут уже работает логика и Google (если очень нужно): cookie типа fl=ru (параметр, вероятно, отвечающий за язык) или те, которые хранят товары в корзине — постоянные cookie. Они не меняются, если пользователь их не трогает. Нас же интересуют временные или сессионные cookie. Они хранят информацию, которая помогает сайту понять, что это всё тот же пользователь в текущей сессии.

Например, при авторизации на сайте, в файл cookie проставляется условный session_id — уникальный идентификатор сессии на данный момент времени, к которому привязаны текущий браузер и пользователь.

Когда мы совершаем действия, доступные только этому пользователю, мы отправляем в хедер запроса (заголовок запроса, в него передаётся способ общения с сервером) и данные, которые локально сохранили в cookie, чтоб подтвердить, что это мы, а не условный программист из Финляндии. Временные cookie имеют срок годности и стираются в конце сессии, или становятся неактуальными с течением времени.

Как понять, что ваши данные в опасности

Если хакеру удастся угнать cookie пользователя, то он сможет действовать от его лица или же просто получит конфиденциальную информацию юзера. Как узнать, всё ли впорядке?

Во-первых, нужно проверить, не хранятся ли пароли от сайтов в cookie. Удивительно, но в 2021 году до сих пор существуют сайты, которые это делают. Информация о сессиях должна иметь ограничения — быть временной или заменяться с каждой новой сессией.

Во-вторых, нужно проверить, чтобы все конфиденциальные cookie были с флагом httpOnly и secure.

Cookie с флагом “secure” передаются на сервер только по протоколу HTTPS. Как правило, в этом случае есть сертификат SSL или TLS. Cookie с флагом “httpOnly” защищены от манипуляции JavaScript через документ, где хранятся cookie.

Открываем в Chrome «инструменты разработчика» и переходим во вкладку Application.

Проверяем, не хранятся ли пароли в LocalStorage в этом же разделе «инструментов разработчика».

Теперь рассмотрим сценарии кражи пользовательских данных и как от них защититься.

HTTP и HTTPS

Гуляя по сайтам мы до сих пор встречаем предупреждения браузеров о «незащищённом соединении». Иногда строгий браузер вообще не пускает нас на сайт, потому что не хочет нести за него ответственность. А чего он боится?

А боится он протокола HTTP — он древний и небезопасный. Все современные сайты общаются по протоколу HTTPS и вот их браузер любит. Разница между HTTP и HTTPS всего в одной букве, но эта буква означает много — «Secure». Безопасность передачи данных — главный приоритет современных браузеров.

Сайты, которые общаются с сервером по протоколу HTTPS, используют сертификат TLS (его предшественник — SSL). Такой сертификат может защищать как один домен, так и группу поддоменов.

Вернёмся в магазин — мы решили всё-таки купить ошейник своей собаке. Переходим в корзину, вводим данные банковской карты для оплаты, нажимаем на большую кнопку «Оплатить» и наши данные улетают на сервер для обработки запроса. Допустим, злоумышленники решили перехватить данные нашей банковской карты в момент отправки запроса.

Если сайт общается по протоколу HTTPS, то между магазином и сервером построен безопасный «мост». SSL-сертификат позволяет шифровать данные нашей карты и преобразует их в нечитаемый набор символов.

На этом моменте все хакеры мира грустят, потому что они знают, что расшифровать данные может только сервер. На нём есть ключ дешифратор, который поможет понять, какие данные мы ввели на сайте и правильно их обработать.

Чтобы защититься от кражи данных, убедитесь:

Что сайт общается через HTTPS, а не через HTTP.

Есть редирект с http:// на https:// — злоумышленник может разместить ссылку с http://, тогда данные можно будет угнать. Редирект насильно переводит пользователя на https:// ради его же блага. И все счастливы.

Brute force атаки

Допустим, в нашем любимом магазине ошейников для питомцев есть админка. Владелец сайта решил оставить ссылку админки по адресу “https:// […].com/admin”. Злоумышленник переходит по этому адресу и его ждёт страница входа в панель администратора. Допустим, наш хакер вводит логин «admin», а пароль подбирает с помощью скрипта, который сам будет перебирать пароли.

Если логин верный, то узнать пароль дело нескольких часов. Запустил скрипт на ночь, лёг спать, а утром уже есть доступ к панели администратора. Такой перебор и есть brute force атака.

Защититься от взлома можно несколькими способами (про авторизацию/аутентификацию и oauth2 мы поговорим ниже). Но, если речь идёт о brute force атаке, то простейшая защита тут — установка лимита на попытки ввода пароля.

Лимиты устанавливают в зависимости от специфики продукта и решения проектной команды:

ограниченное число попыток в единицу времени;

ограниченное число попыток с последующей блокировкой функционала (например, с восстановлением доступа через почту когда попытки закончились);

установление тайм-аута после n попыток ввода.

Естественно, это не избавит от всех проблем, но сильно усложнит жизнь злоумышленнику.

Токены и сессии

Давайте представим, что мы захотели вступить в тайный клуб любителей настольных игр. Туда просто так не попасть. Сначала нужно доказать, что мы подходим на роль члена клуба — любим настолки.

Итак, в клубе знают наше имя и фамилию, мы доказали, что любим игры, и теперь нам выдадут специальный пропуск, по которому мы сможем проходить в здание закрытого клуба. Теперь не нужно каждый раз доказывать, что мы — это мы. У нас есть волшебный ключ-пропуск, который открывает двери тайного клуба.

А что будет, если наш пропуск-ключ украдут? По нему просто войдут в здание и узнают все секреты закрытого клуба. Токены сессии — это ключи к ресурсам нашего сайта. Когда мы логинимся на сайте, мы отправляем запрос на авторизацию/аутентификацию пользователя. На сервере проверяются его права и генерируется токен.

Access-token определяет права пользователя и доступность ресурсов для него. Выглядит он как длинный набор символов. Можно сказать, что токен — тот самый пропуск, который нам выдали в нашем тайном клубе.

При каждом следующем обращении к ресурсам теперь нам не нужно вводить логин и пароль, чтоб доказать, что мы имеем право на доступ. Просто в каждым запросе на ограниченный ресурс отправляем наш пропуск — access-token.

Хорошей и частой практикой является использование время жизни токена. После логина и формирования access-токена, фиксируется время жизни – дата, до которой токен считается действительным. Это как абонемент на месяц в тайный клуб.

На разных ресурсах, требования ко времени жизни токена разные. На одном сайте токен живёт год, а на другом — всего лишь час. После того как срок действия токена истечёт, система попросит пользователя снова авторизоваться. Чтобы не вводить всё время логин и пароль после истечения access-токена, придумали refresh-токен.

У refresh-токена только одна цель — обновлять access-токен. Это работает так:

отправляем запрос на закрытый ресурс с истекшим аксесс-токеном;

сервер возвращает ошибку о «протухшем» токене;

клиент видит эту ошибку и сразу формирует запрос на обновление аксесс-токена;

в хедеры этого запроса проставляется значение рефреш-токена;

сервер сверяет рефреш-токен с базой данных, формирует новый аксесс-токен и отправляет его обратно на клиент;

клиент автоматически повторяет запрос на закрытый ресурс уже с новым аксесс-токеном.

Готово! А пользователи сайта даже ничего не увидели и не поняли. Как этим пользуются хакеры?

Access- и refresh-токены – это токены сессии. Если злоумышленнику удастся перехватить их, то он докажет, что он — это мы, просто подставив в запрос. Он получит доступ к нашим ресурсам и сможет совершать действия от нашего имени.

Чтобы защититься, нужно:

проверить, что токены сессии не хранятся в файлах Cookie или LocalStorage;

убедиться, что все запросы с токенами передаются по зашифрованному HTTPS;

проверить, что нет доступа к ресурсу без предъявления токена — отправить запрос без токена;

проверить, что нет доступа с чужим токеном, а также проверить запросы с несуществующим токеном;

проверить запросы с истекшим токеном;

поменять в базе данных вручную время жизни токена (продлить/просрочить);

удалить access-token токен из базы данных и отправить запрос.

Авторизация и аутентификация

Чтобы обеспечить безопасность системе и разрешить взаимодействовать с ней разным ролям пользователей (админы, модераторы и т.д.), важно понимать различия между авторизацией и аутентификацией.

Аутентификация — это проверка на соответствие заявленного имени пользователя (паспорта) с идентификатором в системе (Лаврентий Куашников). Авторизация — это предоставление нам прав в соответствии с нашей ролью в системе (отдельная комната для спикера).

Вернёмся к примеру с админкой нашего магазина ошейников. Снова переходим по адресу админки и нас ждёт страница с вводом логина и пароля. Логин — это идентификатор пользователя в системе. Пароль — это доказательство пользователя, что он — это он (ведь только он может знать пароль).

Когда в запросе мы отправляем эти данные, сервер проверяет их на соответствие — это аутентификация. Если аутентификация прошла успешно, то сервер смотрит в базе данных на нашу роль в системе и какие возможности у нас есть — это авторизация.

В разных сервисах авторизация и аутентификация могут проходить как одновременно, так и по отдельности. В первом случае при входе в админку у нас проверяется сразу как пароль, так и разрешение на переход в панель управления сайтом. Во втором случае авторизация проходит тогда, когда уже аутентифицированный пользователь пытается что-то изменить в системе.

А ещё наш сервер умный, и он знает, как реагировать на ошибки авторизации/аутентификации. У него есть два кода ошибок:

401 — если логин/пароль не совпадают или если для доступа к ресурсу нужна аутентификация;

403 — когда сервер понял, что за юзер к нему ломится, но отказывает ему в доступе.

Если хакер доказал, что он — это мы, то система примет его с распростертыми объятиями. Злоумышленник получит доступ к информации и действиям, доступным только нам.

Самый простой способ помочь хакеру пройти авторизацию в системе — передать логин и пароль в запросе в незашифрованном виде. Ну и хранить информацию в cookie, конечно. Но мы не хотим помогать хакерам. Так что делать?

Есть ряд проверок, которые снижают вероятность взлома:

проверьте, что пароли авторизации не хранятся в cookie. Токены – хранятся только в httpOnly куках;

все запросы, где используется авторизация, передаются по зашифрованному соединению https.

Также проверьте пользовательский доступ к ресурсам с кэшем страницы:

Авторизуйтесь в системе.

Откройте ту же страницу в соседней вкладке, при этом пользователь должен быть авторизован.

Разлогиньтесь из второй вкладки.

Вернитесь на первую вкладку (кэш сайта покажет, что вы ещё в системе).

Попробуйте перейти на страницу с ограниченным доступом из первой вкладки, например, в личный кабинет.

Доступ должен быть запрещён. То же самое проделайте при условии, что вы не просто вышли во второй вкладке, а зашли под другой учётной записью.

Проверьте также время жизни токенов в системе. Можно попросить разработчика поменять время жизни на 3 минуты, вместо 7 дней. Также можно попросить поменять время сервера. Но время жизни токена в любом случае должно быть ограничено.

Отправьте запрос без хедеров авторизации.

Отправьте запрос с чужими значениями параметров авторизации.

Проверьте запрос с истекшим токеном или с тем же токеном после логаута (после логаута токен должен стать недействительным).

Проверьте, чтобы логин/пароль не передавались в параметрах запроса. Пример, как не нужно передавать логин/пароль в параметрах http запроса: “http://site.ru/page.php?login=testqa&password=12345678”.

Так же в некоторых системах с повышенными требованиями к безопасности можно применять дополнительные опциональные проверки. Первое, что мы можем сделать, так это можно проверить авторизацию при смене пароля:

Авторизуйтесь в системе в одном браузере.

Авторизуйтесь в системе в другом браузере (или во вкладке «инкогнито»).

Смените пароль в системе через первый браузер.

Проверьте доступ к ресурсам на втором браузере.

Тут мы проверяем, достаточно ли системе только сохранённых данных в cookie. При смене пароля все токены должны быть недействительными.

Второе: можно проверить наличие и работоспособность функции «Выход со всех устройств». При этом запросе мы говорим серверу, что аннулируем все действительные токены, кроме текущего.

Третье: проверьте наличие постоянного тайм-аута сессии (Session-Timeout), они бывают нескольких видов. Наличие постоянного тайм-аута запрещает доступ к ресурсу через n минут после авторизации. Наличие динамического тайм-аута запрещает доступ к ресурсу через n минут после последнего запроса. Другими словами, динамический тай-маут закрывает доступ из-за вашего бездействия в системе.

И напоследок, не забудьте проверить, доступна ли двухфакторная аутентификация на сайте.

Двухфакторная аутентификация

Если в вашей входной двери есть замок только одного типа, то грабителю нужна только одна отмычка (отмычка одного типа). Если же у вас есть ещё и дополнительная защита (цепочка, навесной замок, собака), то грабителю будет сложнее вас ограбить. Скорее всего он передумает.

Так работает и двухфакторная аутентификация. У нас есть основной замок — логин и пароль. И у нас есть второй тип защиты — чаще всего это код, приходящий по SMS, электронной почте или отображаемый в программе двухфакторной аутентификации (например, в Google Authenticator).

Ещё неплохой практикой является использование на сайте протокола oAuth2. Простыми словами, oAuth2 — это когда мы авторизуемся в одном сервисе с помощью другого. Например, когда регистрируемся/логинимся на сайте с помощью Gmail.

SQL-инъекции кода

Давайте немного углубимся через ещё одну аналогию. Допустим, мы работаем официантом в элитном ресторане. Гости периодически просят изменить состав блюд. Официант отмечает, какие изменения внести в меню.

Недобросовестный официант анализирует и понимает, что на кухне не раздумывая выполняют любой запрос. Поэтому можно внести свои собственные изменения в заказ и повара безоговорочно приготовят блюдо. И он пишет на очередном рецепте:

«ДОБАВИТЬ перец И УБРАТЬ сахар».

Вот и всё. Пранк удался. Но мы на стороне добра, так что вместо того, чтобы заменять заказ, мы проверим, как на кухне умеют фильтровать изменения. Как этим пользуются хакеры? SQL injection — это намеренное внесение в базу данных извне. В нашем примере, кухня — это база данных. SQL-запросы — заказы от официантов.

Если у базы данных нет фильтрации запросов, то злоумышленник может манипулировать данными: получать данные пользователей (в том числе логин и пароль), размещать файлы, заменять значения. Как же злоумышленник может отправлять такие запросы? Это можно сделать через параметры HTTP, добавив в адресной строке параметры:

“http://some.site.ru/test/index.php?name=1′ UNION SELECT 1,2,3,4,5 —+ &password=1234”

Не углубляясь в то, как мы можем сами попробовать хакнуть свою базу данных, разберёмся в причинах уязвимости и посмотрим, как можно защититься.

Во-первых, в запросе должно быть экранирование спецсимволов — игнорирование исполняемым кодом спецсимволов, которые используются в синтаксисе языка программирования. Если один из спецсимволов пропал, то сервер воспринимает его, как часть команды — уязвимость есть.

Во-вторых, проверяем, чтобы при намерено кривом запросе не выводились ошибки, через которые можно сделать выводы о составе базы данных. Например, ошибка “Unknown column ‘4’ in ‘order clause’” говорит о том, что данные из таблицы выбираются по трём колонкам или меньше.

Сегодня существует множество фреймворков и библиотек, которые предоставляют защиту от SQL-инъекций. Например, библиотека node-mysql для node.js.

XSS расшифровывается как “Cross-Site Scripting”. Эта уязвимость входит в список OWASP TOP-10. Её смысл в том, что злоумышленник принудительно внедряет JavaScript-код через инпут на сайте: в поле ввода «пушит» код, который сохраняется на странице. Впредь он будет исполняться каждый раз при вызове страницы. Это происходит потому, что на сайте отсутствует экранирование спец символов.

У хакера много вариантов воспользоваться этой уязвимостью: от отображения алерта (всплывающего окна) с рекламой до кражи cookie и редиректа на сайт-зеркало.

Не забывайте, что проверять наличие уязвимостей на чужом сайте по законодательству РФ (и многих других стран) запрещено. Это воспринимается, как попытка намеренного причинение вреда сайту. И что тогда делать?

После этого вводим в инпуты строку:

Это универсальная проверка сразу на несколько кейсов. Если часть символов исчезла (например, в поле поиска) или не записалась в БД (если это поле имени пользователя при регистрации, например), то уязвимость есть. Все символы не должны восприниматься, как часть исполняемого поля. Если часть символов исчезла (например, в поле поиска) или не записалась в БД (если это поле имени пользователя при регистрации, например), то уязвимость есть. Все символы не должны восприниматься, как часть исполняемого поля.

В конце вводим скрипт или спецсимволы в окно фронтенда — вставляем прям в код сайта через dev tools в браузере.

Напутствие

Мы рассмотрели лишь несколько уязвимостей из множества существующих. Но это поможет войти в прекрасный мир тестирования безопасности. Чтобы ничего не забыть, мы с железными тестировщиками подготовили чеклист.

Думай, как хакер! Пытайся получить выгоду или навредить. Но только на своём проекте. Следи за новостями безопасности. Смотри реестр уязвимостей, читай статьи, которые пишут фирмы по обеспечению безопасности и мониторь новости про утечки данных. Обязательно пытайся разобраться в сути. И будь на стороне добра!