что такое логический канал

Логический канал

Средство для одновременной передачи в двух направлениях через звено данных, содержащее взаимосвязанные односторонние каналы передачи и приема и обеспечивающее работу в пакетном режиме

Смотреть что такое «Логический канал» в других словарях:

логический канал — это информационный поток, предназначенный для передачи определенного типа информации по радиоканалу. Логические каналы располагаются на верхнем уровне MAC. (МСЭ Т Q.1741). [http://www.iks media.ru/glossary/index.html?glossid=2400324] Тематики… … Справочник технического переводчика

логический канал — loginis kanalas statusas T sritis automatika atitikmenys: angl. logical channel vok. logischer Kanal, m; virtueller Kanal, m rus. логический канал, m pranc. canal logique, m … Automatikos terminų žodynas

логический канал восходящего направления передачи — Элемент процедуры управления доступом к среде передачи (MAC), характеризующийся уникальным идентификатором канала (ID), для которого диапазон выделяется посредством соответствующего сообщения карты распределения диапазонов (MAP). Физический канал … Справочник технического переводчика

двунаправленный логический канал — состоит из пары связанных друг с другом трактов передачи между двумя терминалами, по одному в каждом направлении передачи (МСЭ Т Н.245). [http://www.iks media.ru/glossary/index.html?glossid=2400324] Тематики электросвязь, основные понятия EN… … Справочник технического переводчика

однонаправленный логический канал — это тракт для передачи одиночного элементарного потока от одного терминала к другому терминалу (МСЭ Т Н.245). [http://www.iks media.ru/glossary/index.html?glossid=2400324] Тематики электросвязь, основные понятия EN unidirectional logical channel … Справочник технического переводчика

многократный логический канал — — [Л.Г.Суменко. Англо русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.] Тематики информационные технологии в целом EN multiple logical channel … Справочник технического переводчика

открытый логический канал — (МСЭ Т Н.324). [http://www.iks media.ru/glossary/index.html?glossid=2400324] Тематики электросвязь, основные понятия EN open logical channelOLC … Справочник технического переводчика

логический сигнальный канал — Логический канал для сигнальной информации, содержащийся в информационном канале или физическом сигнальном канале. [http://www.lexikon.ru/dict/net/index.html] Тематики сети вычислительные EN logical signaling channel … Справочник технического переводчика

канал трафика — Логический канал, в котором передается информация пользователя. (МСЭ Т Q.1741). [http://www.iks media.ru/glossary/index.html?glossid=2400324] Тематики электросвязь, основные понятия EN traffic channel … Справочник технического переводчика

маркерный канал — Логический канал, используемый для обеспечения синхронизации в асинхронных сетях передачи данных. [Л.М. Невдяев. Телекоммуникационные технологии. Англо русский толковый словарь справочник. Под редакцией Ю.М. Горностаева. Москва, 2002] Тематики… … Справочник технического переводчика

логический канал

логический канал

Логический канал это информационный поток, предназначенный для передачи определенного типа информации по радиоканалу. Логические каналы располагаются на верхнем уровне MAC. (МСЭ-Т Q.1741).

[http://www.iks-media.ru/glossary/index.html?glossid=2400324]

Тематики

Смотреть что такое «логический канал» в других словарях:

Логический канал — Средство для одновременной передачи в двух направлениях через звено данных, содержащее взаимосвязанные односторонние каналы передачи и приема и обеспечивающее работу в пакетном режиме Источник … Словарь-справочник терминов нормативно-технической документации

логический канал — loginis kanalas statusas T sritis automatika atitikmenys: angl. logical channel vok. logischer Kanal, m; virtueller Kanal, m rus. логический канал, m pranc. canal logique, m … Automatikos terminų žodynas

логический канал восходящего направления передачи — Элемент процедуры управления доступом к среде передачи (MAC), характеризующийся уникальным идентификатором канала (ID), для которого диапазон выделяется посредством соответствующего сообщения карты распределения диапазонов (MAP). Физический канал … Справочник технического переводчика

двунаправленный логический канал — состоит из пары связанных друг с другом трактов передачи между двумя терминалами, по одному в каждом направлении передачи (МСЭ Т Н.245). [http://www.iks media.ru/glossary/index.html?glossid=2400324] Тематики электросвязь, основные понятия EN… … Справочник технического переводчика

однонаправленный логический канал — это тракт для передачи одиночного элементарного потока от одного терминала к другому терминалу (МСЭ Т Н.245). [http://www.iks media.ru/glossary/index.html?glossid=2400324] Тематики электросвязь, основные понятия EN unidirectional logical channel … Справочник технического переводчика

многократный логический канал — — [Л.Г.Суменко. Англо русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.] Тематики информационные технологии в целом EN multiple logical channel … Справочник технического переводчика

открытый логический канал — (МСЭ Т Н.324). [http://www.iks media.ru/glossary/index.html?glossid=2400324] Тематики электросвязь, основные понятия EN open logical channelOLC … Справочник технического переводчика

логический сигнальный канал — Логический канал для сигнальной информации, содержащийся в информационном канале или физическом сигнальном канале. [http://www.lexikon.ru/dict/net/index.html] Тематики сети вычислительные EN logical signaling channel … Справочник технического переводчика

канал трафика — Логический канал, в котором передается информация пользователя. (МСЭ Т Q.1741). [http://www.iks media.ru/glossary/index.html?glossid=2400324] Тематики электросвязь, основные понятия EN traffic channel … Справочник технического переводчика

маркерный канал — Логический канал, используемый для обеспечения синхронизации в асинхронных сетях передачи данных. [Л.М. Невдяев. Телекоммуникационные технологии. Англо русский толковый словарь справочник. Под редакцией Ю.М. Горностаева. Москва, 2002] Тематики… … Справочник технического переводчика

Система мобильной связи UMTS

6.1.4. Каналы

Данные, передаваемые по каналам UMTS /WCDMA, организуются в виде кадров, временных положений (слотов) и каналов. Это касается всей полезной нагрузки и управляющих сигналов.

Каналы разделяются на 10-миллисекундые кадры, каждый из которых содержит 16 слотов длительностью по 625,0 мкс. В направлении от станции к UE время разделяется так, чтобы временные слоты содержали поля с пользовательскими данными и управляющими сообщениями.

В направлении от UE при образовании каналов используется передача в одном формате данных и управляющих сообщений.

Все каналы классифицируются по трем категориям: логические, транспортные и физические. Логические и транспортные каналы определяют методы и пути передачи данных, физические переносят полезную нагрузку и обеспечивают физические характеристики сигналов. Каналы организованы так, чтобы логические каналы зависели только от передаваемой информации, а физический уровень обеспечивает, как и с какими характеристиками передается эта информация. Протокол управления доступом к среде (MAC) обеспечивает обслуживание логических каналов. Набор типов логических каналов определен для различных видов услуг передачи данных.

Логические каналы

Широковещательный канал управления (BCCH — Broadcast Control Channel) — канал от станции к UE (DL — downlink ). Этот канал широковещательно передает информацию к группе UE, а также информацию о пилот-сигналах соседних сот и т. д.

Широковещательный управляющий канал оповещения (PCCH — Paging Control Channel) (от станции к абоненту). Этот канал связан с PICH (Paging Indication Channel), о котором будет сказано немного позднее, и используется для уведомления и широковещательных передач вызова.

Выделенный канал управления (DCCH — Dedicated Control Channel) (от станции к UE и обратно). Этот канал используется, чтобы доставлять специализированную информацию управления в обоих направлениях.

Общий канал управления (CCCH — Common Control Channel), (от станции UE и обратно). Этот двунаправленный канал используется, чтобы передать управляющую информацию.

Специализированный канал трафика (DTCH — Dedicated Traffic Channel). Это двунаправленный канал, используется для доставки пользовательских данных или трафика.

Общий канал трафика (CTCH — Common Traffic Channel) (от станции к абоненту) — однонаправленный канал, используется для передачи специализированной пользовательской информации группе UEs.

Транспортные каналы

Транспортные каналы передают информацию, обеспечивающую надежное и достоверное прохождение данных по сети.

Специализированный (выделенный) транспортный канал (DCH — Dedicated transport Channel) представляет собой двунаправленный канал. Он используется, чтобы передать данные конкретному UE. Каждый UE имеет собственный DCH в каждом направлении.

Широковещательный канал (BCH — Broadcast Channel) (от станции к UE). Этот канал широковещательно передает информацию к UE в соте, чтобы дать возможность им идентифицировать сеть и соту.

Канал прямого доступа (FACH — Forward Access Channel) (от станции к UE). Этот канал передает данные или информацию к UE, которая зарегистрирована в системе. В соте может быть более одного FACH. Они могут также доставлять пакеты данных.

Широковещательный канал вызова (PCH — Paging Channel) (от станции к UE). Этот канал может передавать аварийные сообщения UE, не входящие в данные вызова, SMS-сообщения, данные о сеансах связи или о типе требуемого обслуживания, например, запрос на перерегистрацию.

Канал произвольного доступа (RACH — Random Control Channel) (канал связи от UE к станции). Этот канал передает запросы на обслуживание от UE, обращающегося к системе.

Общий канал передачи пакетов (CPCH — Common Packet Channel) (канал связи от UE к станции). Этот канал обеспечивает возможности, дополняющие RACH, а также передает сигналы быстрого регулирования мощности.

Канал совместного использования (DSCH — Downlink Shared Channel) (от станции к UE). Этот канал может быть разделен между несколькими пользователями и используется для данных, которые являются «взрывными» по природе, такие как служба просмотра веб-браузеров, заявки в которую могут «взорваться» от события или по времени (например, во время чемпионата мира по футболу).

Физические каналы

Первичный общий физический канал управления (PCCPCH — Primary Common Control Physical Channel) (от станции к UE). Этот широковещательный канал непрерывно передает системную идентификацию и информацию управления доступом.

Вторичный общий физический канал управления (SCCPCH — Secondary Common Control Physical Channel) (от станции к UE). Этот канал доставляет информацию канала прямого доступа (FACH — Forward Access Channel) и широковещательного канала вызова (PCH) с сообщениями для Ues, которые зарегистрированы на сети.

Физический канал произвольного доступа (PRACH — Physical Random Access Channel) (канал связи от UE к станции). Этот канал дает возможность UE передать сообщения произвольного доступа при попытке обращения к сети.

Специализированный физический канал данных (DPDCH — Dedicated Physical Data Channel) (двусторонний). Этот канал используется, чтобы передать пользовательские данные.

Специализированный физический канал управления (DPCCH — Dedicated Physical Control Channel) (двусторонний). Этот канал доставляет управляющую информацию к и от UE. В обоих направлениях канал доставляет биты пилотного канала и идентификатор объединенного транспортного формата (TFCI — Transport Format Combination Identifier). Канал связи от станции к UE содержит также информацию управления мощностью передатчика и информацию обратной связи ( FBI — FeedBack Information).

Общий пилот-канал (CPICH — Common Pilot Channel). Информация по этому каналу передается каждым узлом B, чтобы UE были способны поддерживать синхронизацию. Дополнительно эта информация должна быть использована для того, чтобы UE могли определить лучшую соту при перемещении.

Канал индикации вхождения в синхронизм (AICH — Acquisition Indicator Channel). AICH используется, чтобы сообщить UE сведения о канале данных (DCH). Может применяться для связи с узлом B — такое назначение канала возникает в результате успешного запроса службы произвольного доступа от UE.

Физический совместно используемый канал (PDSCH — Physical Downlink Shared Channel) (от станции к UE). Этот канал совместно используется для пересылки управляющей информации к UE в пределах области охвата узла B.

Канал синхронизации (SCH — Synchronizing Channel), канал синхронизации используется UE с общим каналом пилот-сигнала (CPICH —Common Pilot Channel). Информация по этому каналу передается каждым узлом B, чтобы UEs могли поддерживать синхронизацию для демодуляции сигналов. Дополнительно они могут применяться как средство определения UE лучшей соты при перемещении.

Канал индикации вызова (PICH — Paging Indication Channel). Этот канал обеспечивает информацией UE в неактивном состоянии и обеспечивает сохранность ресурсов батареи при слежении в этом режиме за широковещательным каналом вызова (Paging Channel). PICH обеспечивает UE в момент дезактивации UE.

Канал индикации состояния (CSICH — CPCH Status Indication Channel). Этот канал, который применяется только по направлению от станции к UE для передачи состояния CPCH и может также использоваться для передачи излишней нагрузки при ее всплеске или прерывистом характере.

Обнаружение конфликтов / Канал индикации назначения канала (CD/CA-ICH — Collision Detection / Channel Assignment Indication Channel). Этот канал используется в направлении от станции к UE, чтобы указать, можно ли использовать этот канал сразу или требуется активация канала.

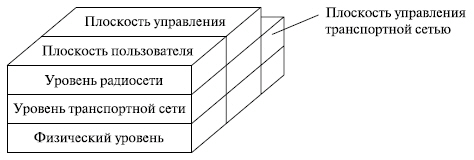

6.2. Общая модель протоколов UMTS

Общая модель протоколов UMTS показана на рис. 6.5. Она построена по принципу модели протоколов B- ISDN на основе взаимодействующих уровней и плоскостей.

Потоки информации, проходящие через UTRAN, логически делятся на две части:

В состав слоя без доступа входят протоколы верхнего (пользовательского) уровня, которые не занимаются проблемами доступа, а связаны только с услугами [113].

6.2.1. Плоскость управления

Протоколы плоскости управления (C-plane) определяют все функции сигнализации, установления, контроля и разъединения соединений.

Кроме этого, он включают в себя несколько прикладных протоколов, которые позволяют поддерживать сигнализацию на различных участках сети (см. рис. 6.5).

6.2.2. Плоскость пользователя

Плоскость пользователя (U- plane ) обеспечивает транспортировку всех видов информации в совокупности с соответствующими механизмами защиты от ошибок, контроля и управления потоком. Вся информация, передаваемая и принимаемая пользователем, например, кодированная речь при речевом вызове или пакеты при соединении с Интернетом, передаются через плоскость пользователя. Каждый поток данных характеризуется одним или несколькими протоколами фреймов, указанных для этого интерфейса.

6.2.3. Плоскость управления транспортной сетью

Поскольку сеть UTRAN рассчитывается на передачу высокоскоростной информации, в наземной части она базируется на сети ATM. Для этой сети характерно, что для сигнализации используется сеть отдельных виртуальных каналов (SVC — Signaling Virtual Channel ), предназначенных только для передачи сигналов управления, взаимодействия и технического обслуживания. Некоторые приложения могут требовать создания нескольких (постоянных или временных) виртуальных каналов. Например, услуги мультимедиа могут потребовать установления отдельных каналов сигнализации для услуг передачи речи, видеоизображения и данных. Каналы сигнализации могут быть односторонними или двухсторонними, симметричными (одинаковая скорость в обоих направлениях) и асимметричными (различные скорости в противоположных направлениях).

Виртуальные каналы могут быть:

Плоскость управления транспортной сетью используется для управления и организации указанных выше каналов сигнализации на транспортном уровне. Она не охватывает уровня радиосети. Для сети UMTS в нее включается протокол управления звеном доступа ALCAP ( Access Link Control Application ), который необходим для установления транспортных B-каналов для плоскости пользователя — например, для установления каналов сигнализации «точка — точка» и для установления канала сигнализации в соответствии с услугами, предоставляемыми данному пользователю.

Когда используется плоскость управления транспортной сетью, каналы сигнализации пользователя устанавливаются по входному сообщению (транзакция) от прикладного протокола на плоскости управления, которое запускает установление этих каналов с помощью одной из частей протокола ALCAP, специально предназначенного для технологии плоскости пользователя.

Следует отметить, что протокол ALCAP может и не потребоваться, например, когда используются сети с заранее заданной конфигурацией каналов сигнализации. Тогда протокол ALCAP не запускается.

Спецификации UMTS предполагают, что запуск системы по протоколам ALCAP всегда осуществляется с помощью действий персонала по эксплуатации и обслуживанию (O&M).

Как работает радиоинтерфейс в GSM-сетях

Думаю, многие когда-либо задумывались над тем, как работают сотовые сети. Ведь мы пользуемся мобильными телефонами почти каждый день. Количество абонентов увеличивается с каждым днем, так же как и площади сетевого покрытия… На смену старым стандартам приходят новые, растут и «аппетиты» пользователей мобильного интернета. Если Вас интересует, как все это работает, добро пожаловать под кат! Поскольку инфраструктура сотовых сетей довольно велика, а ее описание может занять целую книгу, в данной статье мы остановимся на Um-интерфейсе, с помощью которого наши телефоны взаимодействуют с оборудованием оператора, а также другими абонентами.

Осторожно, злая собака много картинок!

Предисловие

Сегодня, спустя двадцать с лишним лет, мы пользуемся сетями нового поколения, вроде 3G и 4G, однако сети GSM никуда не исчезли — они все-еще используются банкоматами, терминалами, сигнализациями и даже современными телефонами для экономии электроэнергии и сохранения обратной совместимости. К тому же новинки, вроде UMTS (или W-CDMA) и LTE, имеют много общего с GSM. В отличие, например, от TCP/IP, сотовые сети менее доступны для изучения и исследований. Причин много: начиная от довольно высоких цен на оборудование, заканчивая запретом законодательств большинства стран на использования частот GSM-диапазонов без лицензии. На мой взгляд, понимание принципов работы сотовых сетей очень важно для специалистов в области информационной безопасности, да и не только. Именно поэтому я решил написать данную публикацию.

1. Введение в сотовые сети

1.1 Провайдеры услуг сотовой связи

По аналогии с интернет-провайдерами, услуги сотовой связи предоставляют определенные компании, чаще всего называемые «операторами». Каждый из них предлагает свой спектр услуг, а также устанавливает свои тарифные планы. Чаще всего операторы используют собственное оборудование для построения основной инфраструктуры сети; некоторые же используют уже имеющуюся, например, в России оператор Yota работает на базе оборудования оператора Megafon.

С точки зрения рядового абонента мобильных сетей, индивидуальность оператора заключается в качестве предоставляемых услуг связи, определенном диапазоне номеров, собственных брендовых SIM-картах, а также тарифных планах. Со стороны самих операторов, а также других телекоммуникационных областей, идентификация каждого из них осуществляется по коду страны (MCC — Mobile Country Code) и уникальному коду сети внутри страны (MNC — Mobile Network Code). Кроме этого, идентификация абонентов осуществляется не по привычному для нас телефонному номеру, а по международному идентификатору абонента — IMSI (International Mobile Subscriber Identity), который записан в SIM-карте абонента, а также в базе данных оператора. Телефонные номера просто-напросто «привязываются» к определенному IMSI, благодаря чему абонент может сменить оператора, сохранив свой номер телефона.

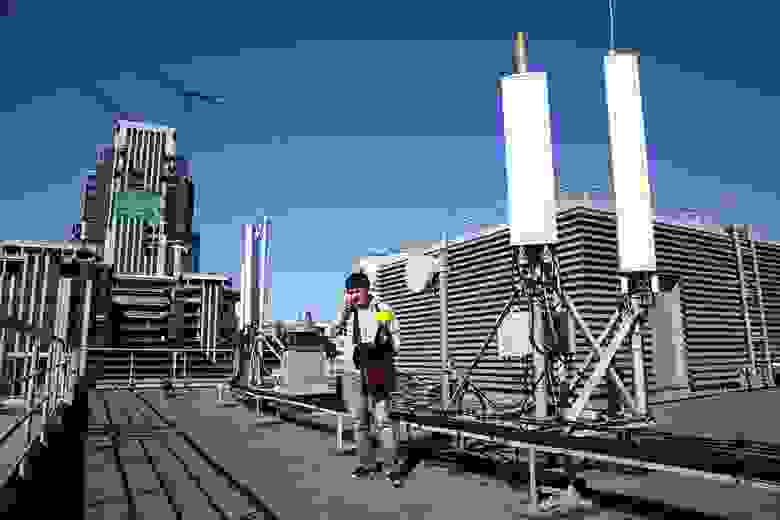

1.2 Принципы обеспечения сетевого покрытия

Покрытие определенной местности сотовой связью обеспечивается за счет распределения приемопередающих устройств по ее площади. Уверен, многие видели их на рекламных шитах, различных зданиях, и даже на отдельных мачтах. Чаще всего они представляют из себя несколько направленных антенн белого цвета, а также небольшое здание, куда тянутся провода. Так вот, в терминологии GSM такие комплексы называются базовыми станциями (BTS) и могут состоять из нескольких приемопередающих устройств — трансиверов (TRX — Transmitter/Receiver).

Ключевая особенность сотовой связи заключается в том, что общая зона покрытия делится на ячейки (соты), определяющиеся зонами покрытия отдельных базовых станций (БС). Кстати, отсюда как раз и возникло название «сотовая связь». Каждая базовая станция покрывает один или несколько секторов, а также имеет один или несколько приемопередатчиков в каждом секторе, каждый из которых излучает сигнал на своей частоте. Проще говоря, сота — это одна из ячеек покрытия, имеющая свой уникальный идентификатор, называемый CI (Cell ID). Соты можно классифицировать по масштабу покрываемой территории: макросота (до 35 км, иногда до 70 км), обычная сота (до 5 км), микросота (до 1 км), пикосота (до 300 метров) и фемтосота (чаще встречаются внутри помещений, покрывают десятки метров).

Базовые станции, расположенные поблизости, работают в различных частотных диапазонах, благодаря чему соты различных операторов могут частично или почти полностью накладываться друг на друга. Совокупность базовых станций, работающих совместно, называется зоной местоположения — LAC (Location Area Code). Все базовые станции обязательно передают в эфир свои идентификационные данные, такие как MCC, MNC, Cell ID, а также LAC, благодаря чему, мобильные телефоны подключается только к BTS своего оператора. Кроме этого, мобильные телефоны с определенным интервалом уведомляют сеть о своем текущем местоположении, т.е. LAC. Данная процедура называется Location Update, но об этом позже.

1.3 Инфраструктура сотовых сетей

Базовые станции не могут существовать сами по себе, поэтому, находясь в определенном LAC, они подключаются к контроллеру базовых станций — BSC (Base Station Controller). Контроллеры, в свою очередь, выполняют балансировку нагрузки, а также активно участвуют в процессе обмена трафика между сетью и своими «подчиненными». Взаимодействие BTS и BSC осуществляется посредством интерфейса A-bis. В пределах сети у большинства операторов, чаще всего, несколько контроллеров базовых станций, которые посредством A-интерфейса и Gb-интерфейса к коммутационным узлам сети (MSC — Mobile Switching Center, SGSN — Serving GPRS Support Node).

MSC образует ядро сетевой инфраструктуры (Core Network), в которое входят следующие основные элементы:

1.4 Межоператорное взаимодействие

Сети различных операторов взаимодействуют между собой, благодаря чему, например, Алиса, являясь абонентом оператора A, может позвонить Бобу, который является абонентом оператора B. Называется эта сеть ОКС-7 или SS7, работает либо на базе специальных проводных/беспроводных коммуникационных сетей, либо поверх Интернета (да, да, сеть поверх сети). SS7 предоставляет набор протоколов для взаимодействия различных операторов. Роуминг тоже работает благодаря данной сети.

2. Um-интерфейс (GSM Air Interface)

2.1 Частотные диапазоны

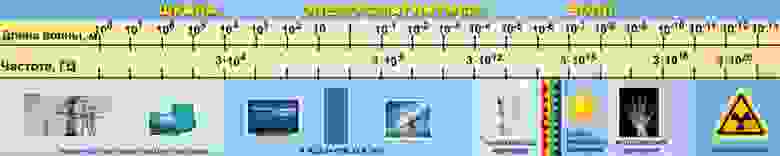

Любое оборудование в сотовых сетях взаимодействует посредством определенных интерфейсов. Как уже говорилось, обмен данными между базовой станцией и абонентом осуществляется через Um-интерфейс, который в первую очередь является радиоинтерфейсом, следовательно обмен данными происходит в процессе приема/передачи радиоволн. Радиоволны являются таким же электромагнитным излучением, как тепло или свет. Ультрафиолетовое, рентгеновское и ионизирующее излучения так же являются видами электромагнитного излучения с определенными диапазонами частот и определенными длинами волн. Помните такую картинку?

Так вот, диапазон радиоволн тоже разделен на дочерние диапазоны частот, например, диапазоны LF (30—300 кГц), MF (300—3000 кГц) и HF (3—30 МГц) чаще всего используются для радиосвязи и радиовещания; телевещание ведется в диапазонах VHF (30—300 МГц), UHF (300—3000 МГц) и SHF (3—30 ГГц); беспроводные сети, типа WiFi, а также спутниковое телевидение работают в том-же SHF. Больше всего нас интересует диапазон UHF, в котором работают сети GSM. Согласно стандарту 3GPP TS 45.005, в эфире им выделено целых 14 дочерних для UHF диапазонов, причем в различных странах используются различные диапазоны. Рассмотрим наиболее распространенные:

| Характеристики | GSM-850 | P-GSM-900 | E-GSM-900 | DCS-1800 | PCS-1900 |

|---|---|---|---|---|---|

| Uplink, МГц | 824.2 — 849.2 | 890.0 — 915.0 | 880.0 — 915.0 | 1710.2 — 1784.8 | 1850.2 — 1909.8 |

| Downlink, МГц | 869.2 — 893.8 | 935.0 — 960.0 | 925.0 — 960.0 | 1805.2 — 1879.8 | 1930.2 — 1989.8 |

| ARFCN | 128 — 251 | 1 — 124 | 975 — 1023, 0 — 124 | 512 — 885 | 512 — 810 |

P-GSM-900, E-GSM-900 и DCS-1800 используются преимущественно в странах Европы и Азии. Диапазоны GSM-850 и PCS-1900 используется в США, Канаде, отдельных странах Латинской Америки и Африки.

Любой выделенный под сотовую сеть диапазон делится на множество отрезков (обычно по 200 КГц), часть из которых называется Downlink — здесь данные в эфир передают только базовые станции (BTS), часть — Uplink, где вещают только телефоны (MS). Пары таких отрезков, где один принадлежит Downlink, а другой Uplink, образуют радиочастотные каналы, называемые ARFCN (Absolute radio-frequency channel number). Другими словами, телефон не может принимать и передавать данные на одной и той же частоте, вместо этого при передаче он переключается на частоты Uplink, а при приеме на Downlink, причем процесс переключения происходит очень быстро.

2.2 Физические каналы, разделение множественного доступа

С диапазонам разобрались. Теперь представьте небольшую закрытую комнату, в которой много людей. Если в определенный момент времени все начнут разговаривать, собеседникам будет трудно понимать друг друга. Некоторые начнут говорить громче, что только ухудшит ситуацию для остальных. Так вот, в физике это явление называется интерференцией. Иными словами интерференцию можно назвать наложением волн. Для сотовых сетей GSM это паразитное явление, поэтому на помощь приходят технологии разделения множественного доступа.

Потребность в разделении множественного доступа возникла давно и применяется как в проводных коммуникациях (I2C, USB, Ethernet), так и в беспроводных. В сотовых сетях чаще всего используются технологии FDMA (Frequency Division Multiple Access), TDMA (Time Division Multiple Access) и CDMA (Code Division Multiple Access). Первые две в совокупности используются в сетях второго поколения — GSM. CDMA является основой современных сотовых сетей, которые превосходят GSM как в плане безопасности, так и максимальной скорости передачи данных. Что же это за магия?

Для радиосистем существует два основных ресурса — частота и время. Разделение множественного доступа по частотам, когда каждому приемнику и передатчику выделяется определенная частота, называется FDMA. Разделение по времени, когда каждой паре приёмник-передатчик выделяется весь спектр или большая его часть на выделенный отрезок времени, называют TDMA. В CDMA нет ограничений на частоту и время. Вместо этого каждый передатчик модулирует сигнал с применением присвоенного в данный момент каждому пользователю отдельного числового кода, а приемник вычисляет нужную часть сигнала, используя аналогичный код. Кроме того, существует еще несколько технологий: PAMA (Pulse-Address Multiple Access), PDMA (Polarization Division Multiple Access), SDMA (Space Division Multiple Access), однако, их описание выходит за рамки данной статьи.

FDMA

Принцип данного метода заключается в том, что доступный частотный спектр разделяется между приемниками и передатчиками на равные или неравные частотные полосы, часть из которых выделяется под Downlink (трафик от BTS к MS), часть под Uplink (трафик от MS к BTS). Об этом мы уже говорили.

TDMA

Вместе с разделением по частоте (FDMA), в GSM применяется метод разделения по времени — TDMA. Согласно TDMA, весь поток данных делится на фреймы, а фреймы в свою очередь делятся на несколько таймслотов, которые распределяются между приемопередающими устройствами. Следовательно, телефон может выполнять обмен информацией с сетью только в определенные, выделенные ему промежутки времени.

Фреймы объединяются в мультифреймы, которые бывают двух видов:

Control Multiframe (содержит 51 фрейм)

Traffic Multiframe (содержит 26 фреймов)

Мультифреймы образуют суперфреймы, а уже суперфреймы образуют гиперфреймы. Подробнее о структуре фреймов и их организации можно узнать тут (источник изображений) и здесь.

В результате, физический канал между приемником и передатчиком определяется частотой, выделенными фреймами и номерами таймслотов в них. Обычно базовые станции используют один или несколько каналов ARFCN, один из которых используется для идентификации присутствия BTS в эфире. Первый таймслот (индекс 0) фреймов этого канала используется в качестве базового служебного канала (base-control channel или beacon-канал). Оставшаяся часть ARFCN распределяется оператором для CCH и TCH каналов на свое усмотрение.

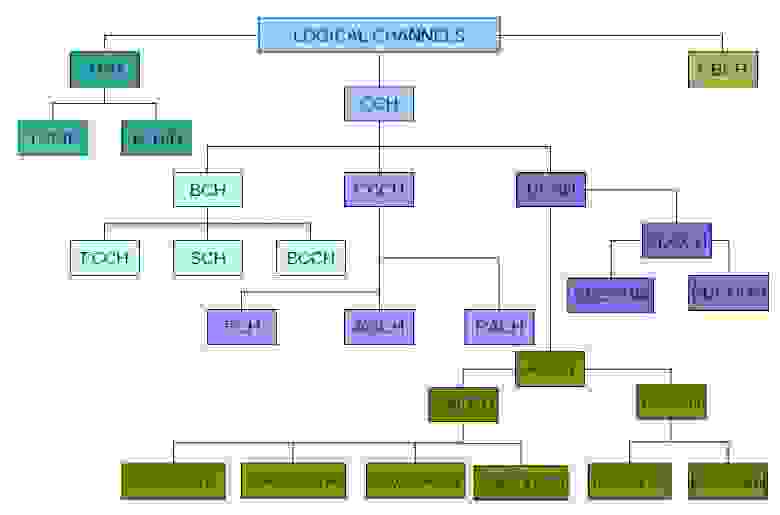

2.3 Логические каналы

На основе физических каналов формируются логические. Um-интерфейс подразумевает обмен как пользовательской информацией, так и служебной. Согласно спецификации GSM, каждому виду информации соответствует специальный вид логических каналов, реализуемых посредством физических:

Каналы служебной информации делятся на:

2.4 Что такое burst?

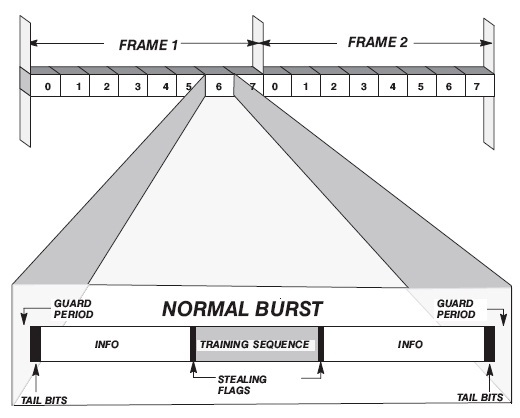

Данные в эфире передаются в виде последовательностей битов, чаще всего называемых «burst», внутри таймслотов. Термин «burst», наиболее подходящим аналогом которому является слово «всплеск», должен быть знаком многим радиолюбителям, и появился, скорее всего, при составлении графических моделей для анализа радиоэфира, где любая активность похожа на водопады и всплески воды. Подробнее о них можно почитать в этой замечательной статье (источник изображений), мы остановимся на самом главном. Схематичное представление burst может выглядеть так:

Guard Period

Во избежание возникновения интерференции (т.е. наложения двух busrt друг на друга), продолжительность burst всегда меньше продолжительности таймслота на определенное значение (0,577 — 0,546 = 0,031 мс), называемое «Guard Period». Данный период представляет собой своего рода запас времени для компенсации возможных задержек по времени при передаче сигнала.

Tail Bits

Данные маркеры определяют начало и конец burst.

Info

Полезная нагрузка burst, например, данные абонентов, либо служебный трафик. Состоит из двух частей.

Stealing Flags

Эти два бита устанавливаются когда обе части данных burst канала TCH переданы по каналу FACCH. Один переданный бит вместо двух означает, что только одна часть burst передана по FACCH.

Training Sequence

Эта часть burst используется приемником для определения физических характеристик канала между телефоном и базовой станцией.

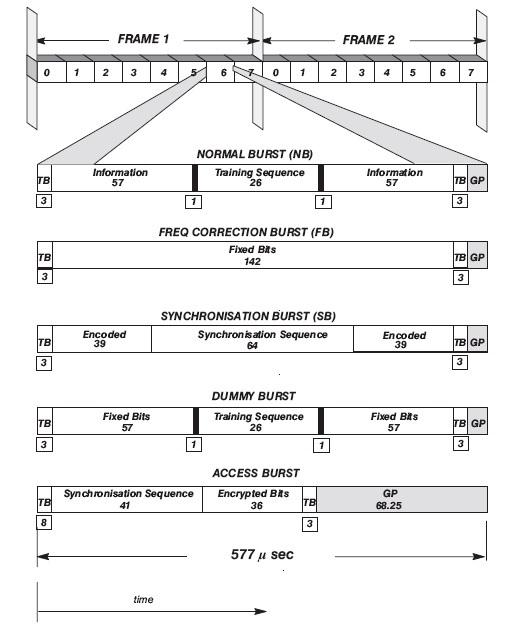

2.5 Виды burst

Каждому логическому каналу соответствуют определенные виды burst:

Normal Burst

Последовательности этого типа реализуют каналы трафика (TCH) между сетью и абонентами, а также все виды каналов управления (CCH): CCCH, BCCH и DCCH.

Frequency Correction Burst

Название говорит само за себя. Реализует односторонний downlink-канал FCCH, позволяющий мобильным телефонам более точно настраиваться на частоту BTS.

Synchronization Burst

Burst данного типа, так же как и Frequency Correction Burst, реализует downlink-канал, только уже SCH, который предназначен для идентификации присутствия базовых станций в эфире. По аналогии с beacon-пакетами в WiFi-сетях, каждый такой burst передается на полной мощности, а также содержит информацию о BTS, необходимую для синхронизации с ней: частота кадров, идентификационные данные (BSIC), и прочие.

Dummy Burst

Фиктивный burst, передаваемый базовой станцией для заполнения неиспользуемых таймслотов. Дело в том, что если на канале нет никакой активности, мощность сигнала текущего ARFCN будет значительно меньше. В этом случае мобильному телефону может показаться, что он далеко от базовой станции. Чтобы этого избежать, BTS заполняет неиспользуемые таймслоты бессмысленным трафиком.

Access Burst

При установлении соединения с BTS мобильный телефон посылает запрос выделенного канала SDCCH на канале RACH. Базовая станция, получив такой burst, назначает абоненту его тайминги системы FDMA и отвечает на канале AGCH, после чего мобильный телефон может получать и отправлять Normal Bursts. Стоит отметить увеличенную продолжительность Guard time, так как изначально ни телефону, ни базовой станции не известна информация о временных задержках. В случае, если RACH-запрос не попал в таймслот, мобильный телефон спустя псевдослучайный промежуток времени посылает его снова.

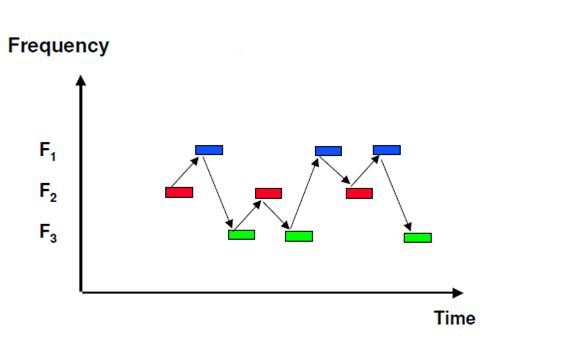

2.6 Frequency Hopping

Псевдослучайная перестройка рабочей частоты (FHSS — англ. frequency-hopping spread spectrum) — метод передачи информации по радио, особенность которого заключается в частой смене несущей частоты. Частота меняется в соответствии с псевдослучайной последовательностью чисел, известной как отправителю, так и получателю. Метод повышает помехозащищённость канала связи.

Frequency Hopping (FHSS) является одним из методов расширения спектра. Кроме сетей GSM, разновидность данного метода применяется в Bluetooth. Зачем?

2.7 Основные принципы взаимодействия MS и BTS

Начнем с того, что происходит при включении мобильного телефона. Чаще всего, даже если телефон выключен со вставленной батареей, он продолжает работать. В это время работает небольшая программа, называемая «загрузчиком». Загрузчик ожидает нажатия клавиши включения, запускает процесс зарядки при подключении зарядного устройства, а иногда и будильник. Все зависит от конкретной модели телефона. Как только нажимается клавиша включения, начинается процесс загрузки операционной системы, которая сначала проверяет наличие SIM-карты, а затем запускает сканирование эфира в поисках сети оператора. Даже если SIM-карты нет, телефон все-равно подключается к ближайшей базовой станции, предоставляя возможность экстренного вызова. Если SIM-карта на месте, выполняется запрос Location Update, уведомляющий сеть о текущем LAС абонента. Затем, базовая станция запрашивает IMEI телефона и IMSI SIM-карты, чтобы идентифицировать абонента (Identity Request). Если предоставленный IMEI отличается от того, с которым абонент подключался раньше, оператор может выслать настройки интернета. Кстати, так можно даже найти украденный телефон. Затем выполняется авторизация, после чего телефон может находиться в одном из двух состояний:

Как только телефон находит разрешенный BCCH, посылается RACH-запрос, базовая станция выделяет определенный физический канал, выполняет аутентификацию абонента, а также регистрирует его прибывание в VLR и HLR. После этого телефон находится в режиме IDLE. При входящем звонке или SMS-сообщении, все базовые станции текущего LAC начинают рассылать Paging Requests, чтобы уведомить абонента о каком-либо событии. Если телефон его «услышал», он отвечает, сеть высылает пакет Immediate Assignment, описывающий выделенные абоненту ресурсы (частота, номер таймслота и т.д.). Очень похоже на Ping в Интернете. С этого момента телефон находится в режиме DEDICATED до момента разрыва соединения.

В случае, если абонент сам выступает в роли инициатора соединения, ему необходимо сначала выслать запрос CM Service Request, а затем дождаться Immediate Assignment от сети.

2.8 Handover

Handover (американский вариант — handoff) — в сотовой связи процесс передачи абонента от одной базовой станции к другой во время телефонного разговора или сессии передачи данных. Данный процесс происходит, когда абонент покидает зону действия одной базовой станции и входит в зону действия другой. Также handover может выполняться в случае, если текущая базовая станция перегружена, либо ее физические каналы слишком зашумлены.

Handover бывает двух типов:

2.9 Кодирование речи

Как уже говорилось, речь абонентов передается на канале TCH, который бывает двух видов: Full Rate (FR) и Half Rate (HR). Для кодирования аудиопотока в сетях мобильной связи GSM (и не только) применяются следующие стандарты:

3. Безопасность и конфиденциальность

Пришло время рассмотреть основные алгоритмы обеспечения конфиденциальности и безопасности данных абонентов. На фоне громких скандалов и разоблачений в области информационной безопасности, данная тема довольно актуальна. GSM, как и любая другая сложная система, имеет свои механизмы защиты, а также уязвимости, которые мы рассмотрим в данной главе. Я не стану вдаваться в дебри, описывая низкоуровневые процессы преобразования битов при шифровании и т.д., иначе статья превратится в огромную пузатую книгу. Кому интересно, можно почитать эти материалы:

3.1 Основные векторы атак

Посколько Um-интерфейс является радиоинтерфейсом, весь его трафик «виден» любому желающему, находящемуся в радиусе действия BTS. Причем анализировать данные, передаваемые через радиоэфир, можно даже не выходя из дома, используя специальное оборудование (например, старый мобильный телефон, поддерживаемый проектом OsmocomBB, или небольшой донгл RTL-SDR) и прямые руки самый обычный компьютер.

Выделяют два вида атаки: пассивная и активная. В первом случае атакующий никак не взаимодействует ни с сетью, ни с атакуемым абонентом — исключительно прием и обработка информации. Не трудно догадаться, что обнаружить такую атаку почти не возможно, но и перспектив у нее не так много, как у активной. Активная атака подразумевает взаимодействие атакующего с атакуемым абонентом и/или сотовой сетью.

Можно выделить наиболее опасные виды атак, которым подвержены абоненты сотовых сетей:

3.2 Идентификация абонентов

Как уже упоминалось в начале статьи, идентификация абонентов выполняется по IMSI, который записан в SIM-карте абонента и HLR оператора. Идентификация мобильных телефонов выполняется по серийному номеру — IMEI. Однако, после аутентификации ни IMSI, ни IMEI в открытом виде по эфиру не летают. После процедуры Location Update абоненту присваивается временный идентификатор — TMSI (Temporary Mobile Subscriber Identity), и дальнейшее взаимодействие осуществляется именно с его помощью.

Способы атаки

В идеале, TMSI абонента известен только мобильному телефону и сотовой сети. Однако, существуют и способы обхода данной защиты. Если циклически звонить абоненту или отправлять SMS-сообщения (а лучше Silent SMS), наблюдая за каналом PCH и выполняя корреляцию, можно с определенной точностью выделить TMSI атакуемого абонента.

Кроме того, имея доступ к сети межоператорного взаимодействия SS7, по номеру телефона можно узнать IMSI и LAC его владельца. Проблема в том, что в сети SS7 все операторы «доверяют» друг другу, тем самым снижая уровень конфиденциальности данных своих абонентов.

3.3 Аутентификация

Для защиты от спуфинга, сеть выполняет аутентификацию абонента перед тем, как начать его обслуживание. Кроме IMSI, в SIM-карте хранится случайно сгенерированная последовательность, называемая Ki, которую она возвращает только в хэшированном виде. Также Ki хранится в HLR оператора и никогда не передается в открытом виде. Вцелом, процесс аутентификации основан на принципе четырехстороннего рукопожатия:

Способы атаки

Перебор Ki, имея значения RAND и SRAND, может занять довольно много времени. Кроме того, операторы могут использовать свои алгоритмы хэширования. В сети довольно мало информации о попытках перебора. Однако, не все SIM-карты идеально защищены. Некоторым исследователям удавалось получить прямой доступ к файловой системе SIM-карты, а затем извлечь Ki.

3.4 Шифрование трафика

Согласно спецификации, существует три алгоритма шифрования пользовательского трафика:

Заключение

Мой длинный рассказ подошел к концу. Более подробно и с практической стороны с принципами работы сотовых сетей можно будет познакомиться в цикле статей Знакомство с OsmocomBB, как только я допишу оставшиеся части. Надеюсь, у меня получилось рассказать Вам что-нибудь новое и интересное. Жду Ваших отзывов и замечаний!