что такое кряки для игр

Как использовать кряки (cracks). Инструкция для новичков

ViOnNet

Проверенный

Серийный номер, патч, генератор ключей и т.д., принято называть кряком или крэком (от англ. crack). Теперь мы расскажем о каждом подробнее.

Регистрационные файлы aka ключи (regfiles, keyfiles). По существу, рег-файлы очень похожи на серийники, обычно это специальный файл с расширением *reg. Если открыть кей-файл любым текстовым редактором, то можно увидеть серийный номер, если он, конечно не зашифрован. Чтобы активирвать программу, регистрирующуюся этим способом, обычно нужно запустить *reg файл и просто согласиться с изменениями реестра. Бывают исключения среди *reg файлов, это могут быть просто файлы, не относящиеся к реестру; их нужно скопировать в папку с программой, также есть вариант типа lisence.dat и им подобных случаев. Разработчикам программы довольно легко противостоять распространению кей-фалов, поскольку, в большинсве случаев, они могут просто заблокировать ключ, добавив его в черный список. Например, ключи Касперского Антивируса блокируются таким способом.

Противостоять патчам обычно является не очень аппаратной задачей для программных изготовителей; в большинстве случаев, простое программное обновление версии делает патч бесполезным, потому что патчи изменяют двоичный код и обычно создаются, чтобы изменить определенные части в том коде, который не будет работать, если код будет отличаться (даже немного) от оригинала. Некоторые разработчики пытаются обмануть взломщиков, выпуская «тихие обновления»: у программного обеспечения есть точно та же самая версия и даже дата выпуска, но различный двоичный код. Крэкеры противостоят этому выпуском нескольких версий патча, или созданием универсального патча, который работает со всеми версиями программного выпуска.

Во-первых, проверьте загруженный кряк хорошим антивирусом, например NOD32, Kaspersky. Вообще, мы рекомендуем делать это с любым исполняемым файлом, загруженным из Интернета. Помните, что крэкеры никогда не заражают свои кряки вирусами; поскольку один известный крэкер сказал: «Я не собираюсь проводить недели работы, чтобы украсть Ваш пароль ICQ или форматировать Ваш жесткий диск». Тем не менее, советуем ВСЕГДА, проверять кряки антивирусом, перед применением.

Если все прошло удачно, то, теперь, программа должна работать без ограничений!

Что такое Кряк? И что он делает?

кряки крякают лицезионное ПО

Крякает. Кря-кря!

А кроме шуток-взламывает программу чтобы она работала без регистрации или покупки.

Кряк это звук который издает утка. Ну или разлом в дословном переводе с англ. А вообще это программа взломщик (чаще всего для взлома другой программы).

Кряк — специальная программа (или файл) для взлома программного обеспечения, как правило, патентованного.

Кряки, представляющие собой патч, зачастую, заменяют лишь байты по определённым адресам, содержащим команды условного перехода, что позволяет избавиться от нежелательных действий со стороны программы, например, запроса регистрации или активации, наличия оригинального диска, переключения в режим ограниченной функциональности и т. п. Также, зачастую, достаточно лишь изменить одну или несколько переменных, отвечающих за информацию о регистрации/активации.

такой звук издаёт замок, при вскрытии его фомкой (выдергой). поэтому и программу вскравающую чужие пароли так назвали, вернее было бы назвать фомой

Крэкинг: практика взлома и теория защиты

Чтобы изучить теорию защиты от взлома ПО нужно изучить все тонкости самого взлома. Так что мы сначала начнём именно с него. Возьмём пару программ и походу разберёмся как, что и куда. Вот. В альтернативу всем остальным статьям по крЯкингу я возьму не зарубежный софт, а наш советский, то бишь софт стран бывшего СССР. Кстати, т.к. в России/Украине больше крЭкеров, чем в остальных странах, то в основном наши умельцы действительно очень хорошо защищают свой софт. Но, как известно, из всех правил всегда существуют исключения. Всё. К делу…

Начнём с самого простого. Правда не совсем с самого, потому что брать для примера такие программы, в которых пароль для её регистрации спокойно лежит в текстовых ресурсах, я не собираюсь, так как это полный примитив. Поэтому возьмём для начала такую советскую прогу, в которой постоянно просят ввести пароль, а иначе программуля совсем откажется работать.

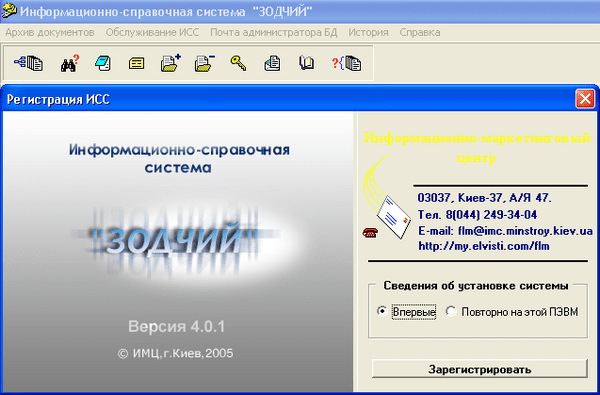

Я взял действительно нужную программу «Зодчий», которая представляет собой менеджер базы данных СНиПов(строительные нормы и правила) и ГОСТов для архитекторов. В доказательство, что она настолько полезна, я поискал в интернете на неё уже сделанный крЯк. И очень удивился, когда не нашёл ни одного бесплатного крЯка, а самый дешёвый из них стоил порядка 312грн. Что всё равно гораздо дешевле чем лицензия(уж поверьте). Кстати, не спешите качать с Интернета все подряд крЯки на интересующий вас софт, т.к. кроме угрозы «нахватать» вирусов существуют ещё и просто «лохотроны»(пустышки), в которых вам взамен на в будущем высланный вам код вы обязуетесь пополнить крЯкеру телефонный счёт или ещё что-то на подобии этого. Не ведитесь.

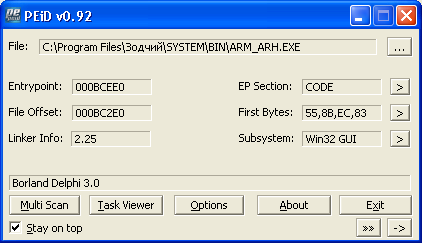

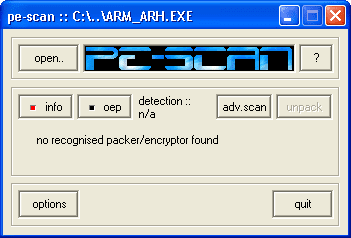

Вот. Чтобы осуществить крЯк хоть одним из этих методов нужно посмотреть не сжата ли программа внешним упаковщиком. Программы часто сжимают в основном из-за защиты, из-за сохранения авторских прав и просто из-за улучшения компактности программы. Самые распространённые пакеры (от англ. pack – «упаковывать»): UPX, AsPack(и AsProtect), PECompact, WinUPack, Telock, NeoLite, Yoda, PE-Shield, Armadillo… Они сжимают как и все(или не часть) ресурсы так и сам код программы, что приводит к невозможности её дизассемблирования (декомпиляции в исходный код ассемблера), отладки(трассировки) и даже редактированию ресурсов. Поэтому перед крЯком обязательно нужно проверить подопытную прогу на «сжатость».

Как видим наш «Зодчий» (его исполняемый файл имеет имя ARM_ARH.EXE) ничем не сжат. А PEiD даже показывает нам, что он написан на языке Borland Delphi. Также они оба могут показать наглядную информацию о структуре файла, в которую вам вникать вовсе не обязательно. Т.к. наш файл ничем не сжат мы можем смело приступать ко всему остальному.

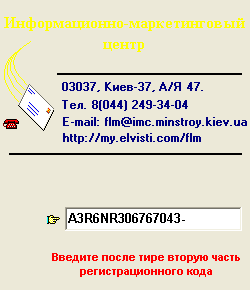

Попробуем такую теорию, а что если полный пароль загружается только тогда, когда мы вводим пароль заново полностью, а не только 2-ю половину. Для этого жмём радио-кнопку «Повторно на этой ПЭВМ» и перед нами появляется абсолютно пустой TEdit(поле для ввода). Вводим снова что попало и жмём Enter. Опять таки вылетает exception с тем же адресом. Ошибка, скорее всего, обусловлена запросом программы на выход. Снова «проматываем» весь дамп в поисках паролей. И… натыкаемся на очень любопытные строки:

Взлом программ для чайников

Т.е. на самом деле, декомпиляция программы не очень верное понятие в данном случае. Она и так вся в открытом виде лежит, а инструменты в виде Reflector’а занимаются тем, что приводят конструкции MSIL к соответствующим конструкциям C# или другого языка, повышая читабельность кода.

Перейдём, собственно, к взлому.

0. Обнуление триала

Собственно, это даже не взлом, а полулегальный способ продлить срок использования неактивированной программы. Заключается он в том, что находится место, где хранится дата первого запуска и меняется/уничтожается. После этого всё можно пользоваться программой до следующего срока.

Посмотрим на нашего подопытного рефлектором. Немного погуляв по коду, находим интересную строчку в конструкторе MainForm:

Открываем редактор реестра, идём в HKEY_CURRENT_USER\Software\Ultrapico\Expresso и видим следующие ключи:

Удаляем их и получаем ещё 60 дней работы.

Данный вариант, конечно, прост и очевиден, но если он даже был бы сложнее — потребовалось бы чуть больше времени провести в рефлекторе, чтобы выяснить все места, куда пишется информация и зачистить их.

Совет разработчикам, которые будут пытаться записать данные в потаённое место: пишите аккуратнее, а то всё может обернуться проблемами обычным пользователям, у которых почему-то не окажется данного места, или не хватит на него прав.

1. Написание keygen’а

Самый ужасный для разработчика вариант, и самый приятный для конечного злобного пользователя. Программа считает себя лицензионной, никаких страшных телодвижений не нужно делать.

Открываем рефлектор и ищем код на предмет классов содержащих License или Registration, видим:

При вводе имени и кода по имени вычисляется некий хеш, который и сравнивается с кодом.

Данный хеш использует DES и всякие префиксы

Байты конвертятся в строку с помощью данного метода.

Теперь всё выяснилось, открываем IDE и копируем все необходимые куски кода (или сами реализовываем). Осталось только выяснить, какие значения у Prefix, Suffix и параметры реализации MyDES. Я их приводить не буду, это уже технические детали.

В результате генерируем ключ на любое имя и видим:

Защита от кейгенов проста и очевида: использовать в каком либо виде ассиметричное шифрование. Т.е. сделать так, чтобы без знания приватного ключа сгенерировать код было бы невозможно, а данный ключ находится только в одном месте — у автора программы.

2. Использование враппера

Проверка корректности лицензии, достаточно хлопотное дело, и небыстрое. Поэтому разработчики программ обычно проверяют лицензию один раз, и дальше используют полученный флажок — валидна/невалидна (как вариант насколько валидна, если допускается несколько типов лицензии, отличающихся возможностями). Тут можно на этом сыграть, использовав следующий алгоритм:

С запуском ничего интересного, а в проверке видно, что если уже программа зарегистрирована, то она считает, что всё хорошо и не делает дальнейшую работы по выяснению корректности лицензии.

Воспользуемся этим. Сделаем новый проект, добавим Reference на Expresso.exe и запустим его через себя:

Смотрим, что получилось:

Ну кто бы сомневался.

В данном случае всё оказалось просто, но если бы автор программы заменил публичные свойства на приватные, то всего-лишь пришлось бы использовать Reflection для доступа и всё бы свелось к исходной задаче.

Думаю понятно, как можно пробовать защититься от этого — проверять лицензию периодически, смотреть окружение из которого запущена программа, сделать невозможным установку нужной переменной.

Но все эти защиты приведут к тому, что злоумышленник будет использовать

3. Физический взлом программы

Потом берём ilasm и собираем всё назад (не забыв подключить ресурсы).

Что делает данный код: устанавливает нужное имя для регистрации (не обязательно), и возвращает статус, что всё хорошо.

Чтобы было понятнее, так это выглядит в рефлекторе, в C#

Т.е. вполне очевидно, что теперь всё будет хорошо:

Немного про код в MSIL: это стековая машина, у которой нет регистров, все операции имеют вид: засунуть в стек нужное количество параметров, выполнить функцию, которая заберёт нужное количество параметров и положит результат. Ну и обратно: установить значение переменной тем, что лежит в стеке. Чтобы лучше понять работу всего этого рекомендую простой приём: пишите маленькую программу на привычном языке, компилируете, смотрите что получилось в MSILe и разбираетесь в конструкциях языка.

При этом некоторые вещи в MSIL можно сделать очень красиво, например поменять две переменные местами — 4 симпатичных строчки (на C# меньше, но некрасиво).

Чем жертвует злоумышленник: подписью программы, теперь она уже не автора, а его. В некоторых случаях это проблема, если в программе используется множество библиотек. Тогда злобному хакеру придётся разбирать их все и собирать их заново, но если он с этим справится, то у него будет «своя» версия программы подписанная его ключом.

Защиты от всего этого безобразия собственно немного: проводить обфускацию или выносить часть логики/проверки защиты в нативный код.

Где находится папка crack

Здесь легко и интересно общаться. Присоединяйся!

Она лежит там, где все твои установочные файлы

если игру устанавливал с диска то в корне диска ищи, ежели с интернета в архиве с игрой должна быть

где-то в папке с игрой

заходишь в мой компьютер, ищешь поиск: компьютер, вводишь название папки.

Где находится папка crack

Автор Мариша МАЙСУРАДЗЕ задал вопрос в разделе Прочие

Где находится папка Crack? и получил лучший ответ

Ответ от Андрей Артамонов[гуру]

Обычно она в папке с игрой (программой не важно)

Если ее нет тебя обманули (если писали что она вообще есть)

Есть имена:

crack, кряк, патч, и в этом духе

Как устанавливать Sims 3:

Качаем образ Sims 3 из интернета

подробнее.

Качаем образ Sims 3 из интернета (откуда говорить не буду –

подробнее.

Создатели программного обеспечения тратят немало сил времени и средств на его разработку. Поэтому не удивительно, что подавляющее большинство хороших программ являются в той или иной степени платными. Ведь разработчикам ПО необходимо покрыть свои затраты да ещё и заработать.

Это с одной стороны, а с другой находятся пользователи того самого ПО которые довольно неохотно расстаются со своими кровными денежками, и упорно ищут любые способы не платить вовсе или хотя бы по минимуму.

Соответственно по закону рынка, «спрос рождает предложение», появляются создатели особого вида программного обеспечения под общим названием Варез или Warez (Происходит от английского «software», что означает программное обеспечение, являясь его сокращением.) Распространяющееся незаконным путём и позволяющее использовать платное программное обеспечение на много дешевле лицензионной стоимости, а в большинстве случаев совершенно бесплатно.

Весь софт, который выпускают в свет его создатели предлагается пользователю в виде определённой завершенной версии, которая называется Релизом программы. При этом разные релизы одной и той же программы могут существенно отличатся друг от друга. Соответственно производители Варезного то-есть взломанного софта выпускают свои релизы программ.

Что такое кряк?

Открываются эти файлы программой Блокнот. Внутри, как правило, создатели релиза оставляют для пользователя дополнительную информацию, которая помогает при установке и использовании взломанной версии программы.

Существует несколько способов взломать программу заставив её работать бесплатно. Отсюда и происходят все ниже перечисленные виды релизов варезного софта.

Что такое кряк и его разновидности

1. Кряк или лекарство

Для того чтобы заменить оригинальный файл на кряк сначала необходимо полностью выключить ломаемую программу. Затем найти папку (директорию) в которую установлена программа. По умолчанию в большинстве случаев она находится по адресу: C:Program FilesНазвание программы Заменить файл, затем перезагрузить компьютер.

2. Cracked exe

Это одна из разновидностей кряка. Просто нужно подменить оригинальный файл.

3. Серийный номер или серийник

Этот способ более законный, так как не приходится ничего ломать. Просто вводите по запросу программы в нужное место и в нужное время серийный номер и всё. Естественно этот серийник необходимо перед этим где-то взять. Если качаете варезный софт то серийник генератор серийных номеров, как правило, идёт в комплекте.

4. Retail

Как правило, таким именем называют релиз платной программы, выложенный в данное время для бесплатного использования, например в рекламных целях. Или просто кем то купленная версия программы и предоставленная для использования всем желающим.

5. Patch

Фактически это небольшая программка, которая при запуске автоматически меняет настройки ломаемой программы, так что бы она работала как надо.

6. Crack

Тоже самое что Patch. (Что такое кряк..)

7. KeyGen

Это генератор ключей или серийных номеров. Хорош тем, что не изменяет настроек проги, и она работает, так же как и лицензионная.

8. KeyMaker

Генератор серийных ключей реестра в виде файла register.reg, или register.key

9. RegFile

Это уже готовый ключ реестра(register.reg, или register.key) нужно просто добавить в папку установленной программы или запустить он сам установится.

10. Loader

Специальная программка, которая запускается перед запуском программы, меняет дату время и так далее.

11. Serial

Это когда к предлагаемой программе предоставляют настоящий (подлинный) серийный номер. Как правило, его записывают в файле NFO либо Serial. Откройте в блокноте и читайте.

Вот пожалуй, это и все основные способы взлома платного софта

Для всех вышеперечисленных способов есть одно общее правило.

Никогда не обновляйте взломанные программы через интернет (если это конечно не антивирусы или типа того, где это просто необходимо). Во время обновления существует большая вероятность что взломанная программа сделает сверку на предмет легальности установки со своим сервером и просто перестанет нормально работать!